Что такое vpn, как его выбрать, установить и использовать

Содержание:

- Виртуальные частные сети

- Как включить ВПН в: Яндексе, Опере, Хроме, Мозилле

- Где применяется?

- Польза от VPN №3. Безопасность

- Защита от слежки глобальных корпораций

- Структура VPN

- Ошибки VPN-соединения

- Чем отличаются платные VPN от бесплатных

- VPN (ВПН) что это такое

- Для чего нужен VPN?

- Разновидности VPN

- IPsec

- Как все происходит при защищенном VPN

- Как пользоваться VPN-сервисом

- Есть разные алгоритмы шифрования VPN, чем они отличаются?

- VPN не означает безопасность и анонимность

- Что такое VPN, и как это работает?

Виртуальные частные сети

Думаю, сегодня любой современный человек имеет представление о том, что сеть — это объединённые между собой в один информационный сегмент для обмена данными компьютеры или иные устройства, имеющие сетевые интерфейсы (терминалы, планшеты, телефоны, телевизоры и т.п.) .

Как понимать «виртуальная»? Дело в том, что вычислительные сети бывают организованы на аппаратном уровне, то есть когда компьютеры соединены с помощью физических каналов связи (Ethernet, WiFi, 3G/4G и т.п.), а бывают — на виртуальном, то есть устройства объединяются в отдельную логическую сеть поверх уже существующей физической. Простой пример — с помощью специального приложения Вы объединяете свой домашний и рабочий компьютер в отдельную сеть поверх того, что они уже подключены к Интернету.

Что значит «частная»? Само это слово — антоним публичному, то есть надо понимать, что частная сеть закрыта от других пользователей и её ресурсы доступны только доверенный участникам. То есть тем, кто к ней подключен и авторизован.

Резюмируя всё вышесказанное, получаем, что VPN — это программная локальная сеть, работающая поверх других сетей и объединяющая между собой доверенные компьютеры. Она может существовать как временно, на период обмена информацией, так и на постоянной основе.

Основные особенности и преимущества VPN:

Ключевые особенности VPN, благодаря которым виртуальные сети так распространены и популярны, по факту являются и преимуществом данной технологии. Вот они:

- Создаваемая сеть ограничена только теми, кто в неё включен. Посторонние участники не допускаются.

- Клиенты ВПН идентифицируются при подключении. Причём в большинстве случаев они при этом авторизуются через индивидуальный логин и пароль.

- VPN-трафик шифруется достаточно надёжным алгоритмом, тем самым вся передаваемая информация скрыта от посторонних глаз.

- Клиенты могут находится где угодно — хоть в соседних комнатах, хоть на разных концах земного шара. Главное чтобы был доступ к Интернету.

Схема работы сети:

Стандартная схема организации VPN сети подразумевает взаимодействие между собой минимум двух устройств — сервер и подключаемый к нему клиент. Связующим звеном между ними выступает специальная программа, которая идентифицирует клиента и шифрует передаваемые данные.

Между клиентами и ВПН-сервером обеспечивается надёжно защищённый виртуальный канал — так называемый «туннель». Информацию, передаваемую в нём достаточно сложно перехватить посторонним.

Есть более сложная схема работы VPN. Она чаще всего используется для обеспечения максимальной анонимности и безопасности клиента.

В этом случае используется цепочка из двух и более VPN-серверов. Пакеты от клиента до целевого адреса в Интернете проходят через несколько защищённых туннелей и таким образом отследить источник становится достаточно проблематично.

Как включить ВПН в: Яндексе, Опере, Хроме, Мозилле

Благодаря усилиям разработчиков, VPN является встроенным в основные виды браузеров. Однако, после установки браузеров опции отключены по ряду причин. Посмотрим, как активировать встроенные расширения.

Инструкция для Яндекс

Зайти на стартовую страницу браузера, на панели инструментов найти значок в виде трех вертикальных точек или черточек. При нажатии станут доступны Настройки. Из списка нужно выбрать пункт «Турбо» и далее «Автоматически включить». Еще одно необходимое действие – очистить кэш-память, а затем перезапустить браузер. Все, встроенное VPN соединение работает.

Инструкция для Опера

Зайдите на стартовую страницу браузера, найдите раздел «Меню» и далее «Настройки». В списке опций нужно найти графу «Безопасность» и раздел «VPN». Установите галочку в окне, расположенном рядом с опцией. На верхней панели, рядом с адресной строкой появится кнопка для регулирования включения или отключения этой функции.

Инструкция для Google Chrome

Встроенного VPN соединения не предусмотрено, но представлена огромная коллекция расширений. Среди них и следует искать, установить можно абсолютно бесплатно. Чтобы найти коллекцию расширений, на панели инструментов следует нажать на значок в виде вертикальных точек. В меню выбрать «Дополнительные инструменты» и далее «Расширения». Осталось только найти по поиску или вручную и установить его в браузере.

Где применяется?

Изучив принцип работы, ответим на вопрос – для чего нужен VPN. Поскольку главная его задача – сокрытие данных от посторонних, можно выделить следующие направления, использования технологии:

- Обеспечение анонимности. VPN канал позволяет заходить на сайты не под своим IP-адресом. Благодаря этому, вас достаточно сложно отследить.

- Разблокирование ресурсов. Многие провайдеры блокируют определенные сайты по географической принадлежности. Если, допустим, из вашей страны невозможно зайти на какой-то сайт, но в других он доступен, достаточно подменить свой IP-адрес на IP-адрес любой из тех стран, чтобы воспользоваться заблокированным ресурсом.

- Повышение безопасности. Частные виртуальные сети позволяют минимизировать шанс заражения вредоносным программным обеспечением. Естественно, если организаторы и участники этой сети сами не заразят один из серверов вирусом.

Помимо этого, технология применяется крупными компаниями, которым необходимо организовать работу нескольких подразделений, расположенных в разных регионах или странах. VPN позволяет не беспокоиться о безопасности корпоративных данных. Теперь в общих чертах вы знаете, что такое ВПН и для чего он нужен. Пойдемте дальше.

Польза от VPN №3. Безопасность

Если вы иногда используете общественный Wi-Fi, то вам надо позаботиться о шифровании своего трафика. Если публичная Wi-Fi сеть настроена неправильно (а таких, минимум, 20-30% во всем мире), то любой прохожий сможет перехватить данные о вашем трафике с помощью общедоступных программ для компьютера или смартфона.

Да, если общественный роутер настроен по всем правилам, то все будет ОК и без VPN. Но где гарантия, что владельца гостиницы, в которой вы неожиданно остановились, волнует безопасность своих клиентов и он что-то менял в настройках своего роутера после его установки в далеком 2005 году?

Защита от слежки глобальных корпораций

Apple и Google не скрывают, что собирают множество данных со всех устройств. Даже если отказаться или заблокировать его системными средствами, часть информации все равно будет передаваться.

Местоположение, аппаратные настройки, программные логи, характерные наборы действий пользователя рано или поздно оказывается на серверах крупнейших брендов.

Официально это происходит в обезличенном режиме. Но и в этом случае агрессивный сбор аналитики вызывает подозрение у многих.

Комбинация VPN, шифрования и файрволла позволяет практически полностью закрыть доступ поставщиков услуг к пользовательским действиям. При правильной настройке даже Google не сможет узнать ничего со смартфона – правда, ряд сервисов и таргетирование будет хромать.

Структура VPN

Состоит это подключение из двух частей. Первая называется «внутренняя» сеть, можно создать несколько таких. Вторая – «внешняя», по которой происходит инкапсулированное соединение, как правило, используется интернет. Еще существует возможность подсоединиться к сети отдельного компьютера. Производится соединение пользователя к конкретному VPN через сервер доступа, подключенный одновременно к внешней и внутренней сети.

Когда программа для VPN подключает удаленного пользователя, сервер требует прохождения двух важных процессов: сначала идентификации, затем – аутентификации. Это необходимо для получения прав пользоваться данным соединением. Если вы полностью прошли успешно эти два этапа, ваша сеть наделяется полномочиями, которые открывают возможность работы. По сути – это процесс авторизации.

Ошибки VPN-соединения

И на десерт мы разберем наиболее распространенные ошибки при соединении с VPN.

400 Bad Request — браузер не поддерживает соединение или возникли проблемы с брандмауэром.

Что делать? Обновить браузер или воспользоваться другим. Или же отключить брандмауэр.

678 — ОС запретила шифрование.

Что делать? Проверить: параметр «ProhibitIpSec» в реестре «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\RasMan\ Parameters» должен быть нулевым.

691 — неправильный логин/пароль или отсутствие денег на балансе.

Что делать? Пополнить баланс, если он денег на нем нет. Проверка указанного VPN-сервера — если введено неправильно, то пересоздать VPN-соединение.

692 — аппаратный сбой порта.

Что делать? Просто перезагрузить устройство и создать заново подключение.

720/738 — подключение уже выполнено.

Что делать? Обычно 720 ошибку выбивает ОС Windows 7, а вот другие отображают ошибку 738. Чтобы ее решить, необходимо создать разные имена пользователей.

741, 742 — неправильные настройки безопасности.

Что делать? Перепроверить настройки VPN-подключения или же пересоздать VPN-соединение.

734 — автоматическое подключение.

Что делать? Изменить в свойствах подключения «автоматический» на «L2TP IPSec VPN».

789 — ОС не поддерживает l2tp (обычно возникает на Windows WP).

Что делать? Воспользоваться автоматической настройкой VPN: «Настройки VPN-подключения» — «Сеть» — «Автоматически»/«Туннельный протокол точка-точка (PPTP)» и подключится заново.

Чем отличаются платные VPN от бесплатных

Сервисы VPN отличаются защищенностью, назначением, протоколами и ценой доступа. В последнем особенно интересна разница между платными и бесплатными решениями.

В первом случае к монетизации нет вопросов. Пользователь платит деньги за использования частных сетей. И эти средства покрывают технические расходы, зарплаты сотрудников и другие издержки.

С бесплатными сложнее. Благотворительности не бывает, поэтому выгода владельцев — косвенная. Они могли бы монетизироваться рекламой, но реализация проблематична. Возникает вопрос — в чем подвох?!

А все дело в сотрудничестве владельцев VPN-сервисов с партнерами, которые заинтересованы в информации, передающейся с их помощью.

VPN (ВПН) что это такое

Термин Virtual Private Network (VPN) – частная виртуальная сеть – это

разработка, позволяющая создать защищенный канал для передачи данных поверх

общей виртуальной сети. К списку защищенных данных относится и IP-адрес пользователя, что часто и обусловливает широкую популярность

разработки.

Для чего нужен

Основные задачи использования:

- анонимная деятельность пользователя в интернет сети. Достаточно многие посетители различных веб-ресурсов не желают раскрывать свои персональные данные, в том числе, и IP-адрес локального сервера;

- безопасная передача данных при работе в общественных местах (в интернет-кафе, например), где сети интернет являются общедоступными.

Как работает

Чтобы осознать все преимущества работы с

частной виртуальной сетью, необходимо понять принцип ее действия. Любая ВПН

представлена простейшей схемой:

- передающий ретранслятор или модем;

- приемник, в качестве которого выступает ПК или другое цифровое устройство пользователя;

- специальный модуль, дополняющий стандартную комплектацию цифрового устройства пользователя.

Основной принцип действия данной конструкции

состоит из нескольких последовательных этапов:

- шифрование информации перед передачей;

- передача данных по специальному каналу;

- дешифрование информации при поступлении на модуль с Wi-Fi приемником.

Особенность состоит в том, что декодирование

данных происходит на цифровом устройстве конкретного веб-пользователя, что

значительно повышает эффективность защиты информации.

Виды VPN соединений

В зависимости от принципа действия, различают следующие типы соединений:

- Протокол создания туннеля типа «точка-точка». Является наиболее распространенным видом работы данной локальной сети. Идеально подходит для всех веб-пользователей, так как в основе лежит создание коридора поверх стандартной интернет-сети. Для доступа к VPN и начала работы понадобится модуль для ПК и пароль для доступа к сети;

- Протокол создания туннеля типа «Узел – узел». Идеально подходит для обмена защищенной информации в бизнес среде. В основе действия лежит объединение серверов компании, расположенных, как локально, так и удаленно. При передаче файлов применяется шифрование с последующим декодированием, что является главным отличием этого способа от предыдущего типа;

- Протокол создания туннеля второго уровня. Данный тип предусматривает более безопасное соединение, благодаря подключению двух точек L2TP. Протокол разработан командами Microsoft и Cisco, что и определяет гарантированную защиту информации;

- Безопасность интернет-протокола. В работе предусмотрено создание защищенного канала до удаленного роутера (или узла связи), шифрование каждого пакета данных и проверка всех проводимых операций;

- SSL и TLS. Эти два протокола работают вместе, а главной задачей является адаптированное взаимодействие пользователя и браузера;

- Многопротокольное соединение с использованием меток (MPLS). Эти системы представляют собой VPN, настроенные на работу с провайдерами веб-сетей. Основная задача – возможность объединения сайтов для совместной деятельности.

На сегодняшний день протоколы VPN претерпевают качественную оптимизацию с расширением функциональных

возможностей.

Для чего нужен VPN?

- Удалённый доступ. Само появление VPN связано с необходимостью удалённого и безопасного доступа к частным сетям. VPN используется во многих крупных компаниях с несколькими филиалами и удалёнными работниками или фрилансерами. Рядовым интернет-пользователям такой подход интересен в меньшей степени.

- Анонимность и безопасность: шифрование (многие VPN-сервисы шифруют Ваш трафик), скрытый ip-адрес (защита от сбора данных на основе ip-адресов), отсутствие логов (история Ваших посещений во многих VPN-сервисах не сохраняется, а это значит, что если кто-то заинтересуется в том, на каких сайтах Вы были, он будет разочарован).

- Обход блокировок. Многие интернет-ресурсы в сети недоступны для рядовых интернет-пользователей. Например, на территории России заблокированы многие торренты (rutor, rutracker и др.), некоторые социальные сети (linked in) и т.д. VPN позволит зайти на эти ресурсы, так как Вы, по сути, будете заходить как бы с другой страны. Так же можно получить доступ к некоторым видео на YouTube или к играм – определённым серверам или закрытому бета-тестированию, например, в Корее. Сюда же можно отнести разблокировку в стриминговых сервисах, например, Netflix.

Набор функциональных возможностей и их параметров, а также скорость интернета зависит во многом от того, платный VPN-сервис или же бесплатный…

Если ищите хороший VPN-сервис и готовы платить за обход блокировок, анонимность и безопасность, то можете попробовать RUSVPN.

Плюсы:

- Сервис не ведёт логи, т.е. не сохраняет Вашу историю посещений и загружаемые файлы.

- Хорошее соотношение цена / качество.

- Быстрые серверы и отличная скорость интернета.

- Разблокировка Netflix, hulu, BBC+

- Поддержка P2P.

- Шифрование данных.

- Большой выбор стран, откуда Вы якобы «сидите в интернете».

Узнать больше о RUSVPN, а также ознакомиться со стоимостью услуг Вы можете на их официальном сайте: перейти на сайт RUSVPN. Промокод на скидку 20%: Techno20

Разновидности VPN

Как вы, возможно, знаете, функционирование любых компьютерных сетей подчинено правилам, которые отражены в сетевых протоколах. Сетевой протокол — это своеобразный свод стандартов и инструкций, описывающий условия и порядок действий при обмене данными между участниками соединения (речь идет не о людях, а об устройствах, операционных системах и приложениях). Сети VPN как раз и различают по типу протоколов, на основе которых они работают, и технологиям построения.

PPTP

PPTP (Point-to-Point Tunneling Protocol) — старейший протокол передачи данных в виртуальных частных сетях, ему уже больше 20 лет. Благодаря тому, что он появился очень давно, его знают и поддерживают практически все существующие операционные системы. Он почти не нагружает вычислительные ресурсы оборудования и может использоваться даже на очень старых компьютерах. Однако в нынешних условиях уровень его безопасности весьма невысок, то есть данные, передаваемые по каналу PPTP, подвергаются риску взлома. Кстати, некоторые интернет-провайдеры блокируют приложения, использующие этот протокол.

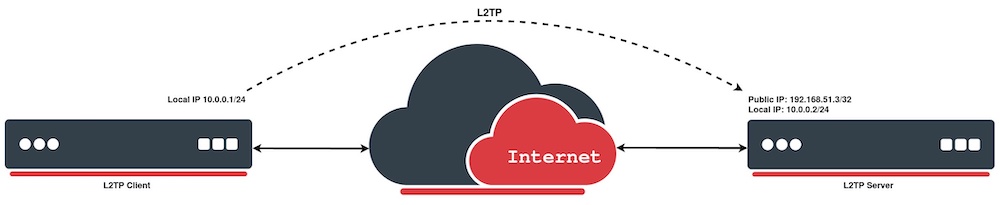

L2TP

L2TP (Layer 2 Tunneling Protocol) — тоже довольно старый протокол, созданный на базе технологий PPTP и L2F (последний специально разработан для туннелирования сообщений PPTP). Обеспечивает более высокую степень защиты трафика, чем просто PPTP, так как позволяет задавать приоритеты доступа.

Протокол L2TP широко используется по сей день, но обычно не изолированно, а в сочетании с другими защитными технологиями, например, IPSec.

IPSec

IPSec — сложная технология, использующая много разных протоколов и стандартов. Постоянно совершенствуется, поэтому при грамотном применении обеспечивает довольно высокий уровень безопасности связи. Может комбинироваться с другими системами защиты сетевых подключений, не вызывая конфликтов. Это его сильные стороны.

Недостатки IPSec — трудоемкость в настройке и расчет на использование только обученными специалистами (неправильно сконфигурированный, он не обеспечит сколько-нибудь приемлемой защиты). Кроме того, IPSec довольно требователен к аппаратным ресурсам вычислительных систем и на слабых устройствах может вызывать тормоза.

SSL и TLS

SSL и TLS в основном используют для безопасной передачи информации в сети Интернет через веб-браузеры. Они защищают от перехвата конфиденциальные данные посетителей сайтов — логины, пароли, переписку, платежные реквизиты, вводимые при заказах товаров и услуг, и т. д. Адреса сайтов, которые поддерживают SSL, начинаются с префикса HTTPS.

Частный случай применения технологий SSL/TLS вне веб-браузеров — кроссплатформенное ПО OpenVPN.

OpenVPN

OpenVPN — это свободная реализация технологии VPN, предназначенная для создания защищенных каналов связи между пользователями Интернета или локальных сетей по типу клиент-сервер или точка-точка. Сервером при этом назначается один из компьютеров участников соединения, остальные подключаются как клиенты. В отличие от первых трех разновидностей VPN, требует установки специального программного обеспечения.

OpenVPN позволяет создавать защищенные туннели без изменения параметров основного подключения компьютера к сети. Рассчитан на опытных пользователей, так как его настройку простой не назовешь.

MPLS

MPLS — технология многопротокольной передачи данных от одного узла к другому при помощи специальных меток. Метка — это часть служебной информации пакета (если представить пересылаемые данные в виде поезда, то пакет — это один вагон). Метки используются для перенаправления трафика внутри канала MPLS от устройства к устройству, в то время как остальное содержимое заголовков пакетов (то же, что и адрес на письме) сохраняется в тайне.

Для усиления защиты трафика, передаваемого по каналам MPLS, также нередко используют IPSec.

Это не все существующие сегодня разновидности виртуальных частных сетей. Интернет и всё, что с ним соприкасается, находится в постоянном развитии. Соответственно, появляются и новые технологии VPN.

IPsec

Internet Protocol Security представляет собой не одну технологию, а набор протоколов. Каждый из них помогает обеспечить безопасность информации, передаваемой по IP-сети. По сути, они не создавались для организации VPN-соединений, это одно из нескольких применений.

Прелесть IPsec заключается в его упрощенной настройке. Благодаря своей архитектуре и работе на сетевом уровне не возникает потребности в подключении сторонних клиентов. VPN на базе Internet Protocol Security можно «поднять» во всех операционных системах встроенными средствами – через параметры ОС. Это его главное преимущество над OpenVPN.

Безопасность IPsec достигается за счет работы двух механизмов.

- Authentication Header – ставит цифровую подпись каждой единице данных, передаваемой через VPN-соединение.

- Encapsulating Security Protocol – защищает целостность передаваемой информации и конфиденциальность пользователей протокола.

IPsec используется в тандеме с другими техническими решениями. Зачастую речь идет о комбинировании технологий IPsec и L2TP или об IPsec + IKEv2.

IPsec/L2TP

L2TP задумывалась как альтернатива PPTP. Проблема была в отсутствии механизмов шифрования данных и методов авторизации. Поэтому вместе с ней всегда подключали IPsec. Таким образом удавалось задействовать AES-алгоритмы шифровки данных. Из недостатков метода можно выделить сложности при работе с некоторыми брандмауэрами, они частенько блокируют соединения по порту 500. А еще он медленный, потому что дважды за сессию инкапсулирует передаваемую информацию. Другие протоколы так не делают.

L2TP задумывалась как альтернатива PPTP. Проблема была в отсутствии механизмов шифрования данных и методов авторизации. Поэтому вместе с ней всегда подключали IPsec. Таким образом удавалось задействовать AES-алгоритмы шифровки данных. Из недостатков метода можно выделить сложности при работе с некоторыми брандмауэрами, они частенько блокируют соединения по порту 500. А еще он медленный, потому что дважды за сессию инкапсулирует передаваемую информацию. Другие протоколы так не делают.

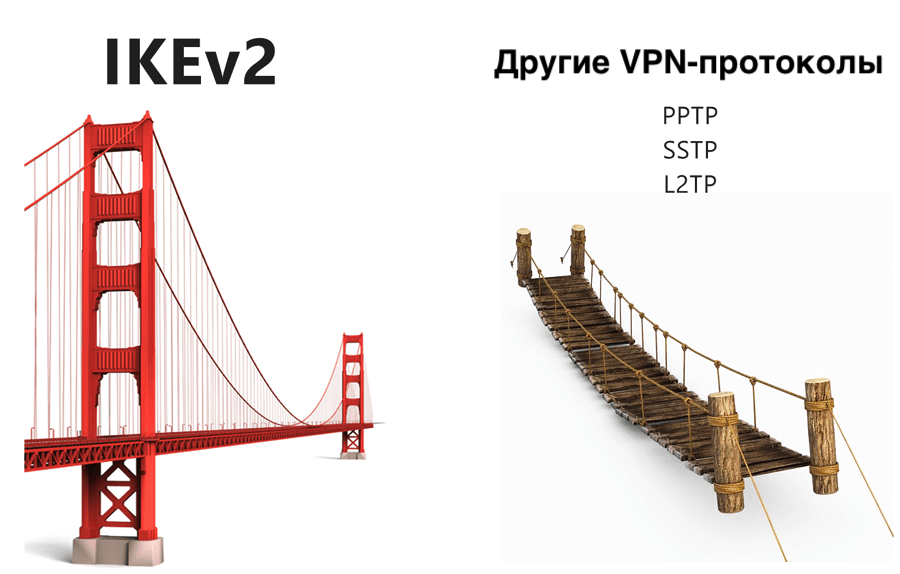

IPsec/IKEv2

Разработан командой разработчиков из Microsoft и Cisco, но имеет несколько вариаций с открытым исходным кодом, написанных независимыми программистами. IKEv2 хорош наличием поддержки Mobility and Multi-homing Protocol. Это делает его устойчивым к смене сетей, это поможет владельцам смартфонам оставаться на связи даже при выходе в сеть через VPN. Подключение к VPN-серверу не обрывается при смене роутера, к которому подключен гаджет или смене точки доступа во время поездок.

IKEv2 поддерживает методы шифрования AES, Blowfish и Camellia. В этом плане он не отличается от L2TP. Так что уровень защищенности от атак извне у них идентичный. Также он потребляет меньше ресурсов, чем условный OpenVPN, и от этого демонстрирует более высокую скорость передачи данных. По умолчанию поддерживается в Windows 7 и новее, в macOS Lion и новее, в iOS и в ряде смартфонов на базе Android.

Как все происходит при защищенном VPN

Прежде всего стоит знать, что существует три типа соединения:

1. Узел-узел. Это соединение между двумя отдельными компьютерами (узлами) через защищенный VPN.

2. Узел-сеть. В данном случае речь идет о том, что с одной стороны есть один компьютер, а с другой стороны некая локальная сеть.

3. Сеть-сеть. Это объединение двух локальных сетей в одну.

Если вы обычный пользователь, не знающий ничего о сети, то может казаться, что эти типы существенно отличаются. Конечно, технические нюансы есть, но для простого понимания, все эти сети можно сводить к одной «Узел-узел». Дело в том, что для случая сети, просто компьютер или роутер, через который предоставляется доступ в интернет, так же организует и осуществляет связь через VPN. То есть, компьютеры внутри сети могут даже и не знать о наличии какого-либо VPN.

Теперь, рассмотрим как все происходит при использовании VPN (обобщенно):

1. На компьютерах устанавливаются и настраиваются специальные программы для создания VPN туннеля (простыми словами VPN соединения). Если же это роутер, то многие специализированные модели исходно поддерживают подобные соединения.

Примечание: Стоит знать, что программы бывают трех видов «клиент» (только подключение к другим компьютерам), «сервер» (осуществляет и организует доступ для VPN-клиентов) и «смешанный» (может как создавать подключения, так и принимать их).

2. Когда компьютер хочет обратиться к другому компьютеру, он обращается к VPN-серверу для установления шифрованного туннеля. В рамках данного шага, клиент и сервер обмениваются ключами (в шифрованном виде), если таковое нужно.

3. Далее клиент шифрует исходные данные и отправляет их VPN-серверу.

4. VPN-сервер дешифрует исходные данные и действует уже исходя из них.

5. Сервер так же шифрует свой ответ и передает его клиенту.

6. Клиент расшифровывает ответ.

7. И так далее.

Как видите, основная идея VPN весьма проста — обменялись ключами, а далее клиент и сервер передают друг другу шифрованные сообщения. Однако, она дает огромный плюс

Кроме IP-адреса клиента и сервера VPN, все данные передаются в закрытом виде, то есть обеспечивается безопасность передачи личной и важной информации

Как пользоваться VPN-сервисом

Одна программа и аккаунт для всех устройств это удобно

NordVPN – настройка сервиса

- Пользоваться VPN от NordVPN можно из любой точки земного шара.

- AES – высокий стандарт шифрования соединения, благодаря длине шифр-ключей в 256 кб, их невозможно расшифровать.

- Наличие функции CyberSec, которая блокирует подозрительные веб-ресурсы.

- Наличие функции Double VPN, которая дает дополнительную защиту соединению, а также шифрует ваш IP-адрес и входящие/исходящие данные.

- Отсутствие логирования, как прописано в политике конфиденциальности – как следствие, кто бы не интересовался вами, он не сможет получить доступ к вашим действиям в интернете.

Настройка VPN-программы на ПК

- Открываем инсталлер, кликаем «Install» и запускаем установку нашего VPN.

- Перед началом использования VPN, необходимо авторизоваться. Вводим данные аккаунта. Бесплатно использовать данный VPN не удастся, позаботьтесь заранее о приобретении NordVPN.

- На данном этапе вам необходимо выбрать страну. Можно воспользоваться возможностью быстрого подключения, и VPN сам найдет подходящую страну. Или же выбрать самостоятельно страну на карте. В блоке справа находятся дополнительные функции VPN для более узконаправленных целей. Так, если вам нужна двойная защита, используйте Double VPN.

- Вот и все! В правом нижнем углу появиться уведомление, что вы используете NordVPN.

Настройка VPN на смартфоне

- Качаем приложение с AppStore / Play Маркет, авторизируемся.

-

Перед началом работы, нужно добавить новую VPN-конфигурацию. За вас это сделает приложение – достаточно нажать «Разрешить», а на андройде поставить галочку в поле «Я доверяю этому приложению» и нажать «ок». Дальнейшие пункты настройки одинаковы для обоих устройств.

Настройка VPN: слева ios, справа android

-

Чтобы подключиться к оптимальному серверу, нажмите «Quick Connect». Или же выберите страну сервера самостоятельно, нажав на точку на карте.

-

Все! Ваш мобильный VPN готов к работе.

Бесплатный VPN встроенный в браузер Opera

Настройка VPN-сервиса в Opera для ПК

- Переходим в меню «настройки» слева на панели.

-

В строку поиска вбиваем VPN и находим нужный раздел.

-

Переключаем тумблер и все, VPN работает! Теперь, чтобы включить и выключить его достаточно кликнуть на значок в адресной строке.

Настройка VPN в Opera на смартфоне

- Скачайте в Play Маркет приложение «Opera с бесплатным VPN».

-

В правом нижнем углу нажмите на значок Оперы, переходим в Настройки.

-

Включаем функцию переключателем и переходим в сам пункт VPN.

-

Снимаем галочку с пункта «Использовать VPN только для приватных вкладок» и по необходимости выключаем «Обходить VPN при поиске».

- Профит! VPN готов к использованию.

Есть разные алгоритмы шифрования VPN, чем они отличаются?

Основная масса VPN-сервисов предлагает одни и те же варианты шифрования: традиционный MS-CHAP и более современный AES.

MS-CHAP был создан ещё для Windows 3.1, поэтому поддерживается на аппаратном уровне практически любым существующим «железом» и самыми экзотическими операционными системами.

Надежность современных реализаций протокола проверена годами. Ложка дегтя: в традиционных версиях есть ряд известных уязвимостей. Их можно «залечить», но придется приложить руки.

Современные варианты MS-CHAP рекомендуются при аппаратном доступе к VPN на уровне маршрутизаторов и других сетевых устройств. Но только в реализации не ниже v2.

AES стал общепринятым стандартом только в 2002, однако его аппаратная поддержка так же существует — если не на уровне сетевой карты, то на уровне процессора.

Обеспечивает надежную защиту, не имеет крупных уязвимостей (хотя имеет ряд способов дешифровки).

Для базовых нужд достаточно 128-битного ключа, но при передаче данных особой важности требуется AES с длиной ключа 256 символов

VPN не означает безопасность и анонимность

Многие думают, что если кто-то подключился по VPN, то теперь он неуязвимый хакер, полностью анонимный и которого не отследить. На самом деле это не так.

WebRTC. Эта технология изначально включена почти в каждом браузере, и с её помощью все могут узнать ваш настоящий IP-адрес, даже если вы пользуетесь VPN. По нему не получится узнать ваш домашний адрес напрямую, но зато можно узнать, кто ваш провайдер. Если спецслужбы заподозрят, что вы делаете что-то незаконное, то они могут прийти к провайдеру и потребовать от него ваш настоящий адрес и паспортные данные.

Если вы не хотите, чтобы все знали ваш IP, то нужно искать такие VPN-серверы, которые сами за этим следят и умеют делать так, чтобы WebRTC не работал.

VPN-сервер. Странно звучит, но чаще всего именно он представляет наибольшую угрозу анонимности и безопасности. Именно сервер знает всё про тех, кто пользуется его VPN-услугами: кто на какие сайты заходит, что делает и с кем переписывается.

Бесплатные VPN-серверы зарабатывают тем, что продают ваш цифровой профиль рекламодателям. Они в курсе ваших интересов и хотят знать о вас как можно больше, поэтому дают бесплатный доступ к своим сервисам.

Платные серверы теоретически живут за счёт взносов пользователей, но как обстоит дело на самом деле — мы не знаем. Настоящие параноики исходят из того, что даже платные серверы передают данные всем, кто готов за них заплатить.

Самый безопасный способ — создать собственный VPN-сервер, который контролируете только вы. Сложность в том, что для правильной и полной настройки нужно много технических знаний. Но это реально, хотя и не до конца ясно зачем.

Что такое VPN, и как это работает?

VPN расшифровывается как Virtual Private Network — Виртуальная Приватная Сеть. ВПН (программа или плагин) как бы создает отдельную защищенную сеть поверх вашего обычного интернет-соединения. Выглядит это следующим образом.

Система создает зашифрованное соединение — защищенный канал, соединяющий вас с сервером провайдера VPN-услуг. А уже с этого сервера осуществляется обычный выход в интернет. То есть, в отличие от обычного интернет-соединения, здесь нас сложнее отследить и украсть какие-то приватные данные. Плюс, если какой-то сайт, например, заблокирован на территории РФ, а сервер VPN-провайдера находится, скажем, в Голландии, вам эти блокировки — по барабану

Убиваем двух зайцев одним выстрелом. Давайте разберем и разделаем тушку каждого из них отдельно.

Защита личных данных от злоумышленников

Если вы думаете, что хакеры, вирусы и прочие интернет-пугалки — это вымысел, и всё это сильно преувеличено, значит, либо вы пока не занимаетесь такими вещами, как интернет-инвестирование и криптовалюта, либо ваша первая потеря денег по беспечности не за горами

Поверьте, безопасность в нашем деле — то, чем нельзя пренебрегать. Особенно это вас касается, если вы любите путешествовать и сидеть в интернете с ноутбука или смартфона в публичных местах — например, через вайфай в какой-нибудь кафешке или аэропорту. Никогда не знаешь, где нарвешься на неприятности — почему бы не подстраховаться?

Я не стану уверять вас, что наличие зашифрованного канала избавит вас от всех подобного рода рисков, утверждать такое было бы слишком наивно. Но всё же отследить вас, когда есть такая прослойка, гораздо сложнее. И, кстати, это касается не только таких данных, как логины/пароли. Ваше местоположение тоже гораздо труднее определить, если постоянно используется VPN.

Конечно, я думаю, спецслужбам не составит особого труда решить задачу вашей локализации, у них скорее всего есть свои, обкатанные схемы. Но, вот, какая-нибудь гопота, желающая познакомиться с вашей криптой поближе, вряд ли обладает необходимым инструментарием, и от общения с ней ВПН вас вполне способен уберечь.

Обход блокировок провайдера

Министерство Правды решило, что вам не нужно больше получать информацию с любимого ресурса? Или пользоваться удобным и привычным мессенджером? А вы по натуре — бунтарь, и не готовы принять это решение? Стоп, да нет же, снимите перстень отрицалы, поставьте лучше себе хороший VPN!

Зачастую в программе или плагине для VPN, есть возможность выбора страны, через которую будет происходить подключение. Подключаясь через сервер, находящийся в выбранной стране, мы для всех как бы создаем видимость, что мы реально сидим там. Допустим, это будет Германия, подключились через неё. Зайдя через такое подключение на какой-то сайт, заблокированный для жителей России, мы не столкнемся с этими ограничениями. Сторонний наблюдатель-то видит, что мы сидим в Германии, посещение данного сайта для немецких ip-адресов открыто.

Конечно, вы можете столкнуться с какими-то ограничениями и для той страны, которую вы выбрали в VPN, но никто вам не мешает попробовать вторую, третью, пятую, десятую географическую зону и подобрать ту, которая даст вам доступ к необходимому ресурсу.