Как зашифровать диск или флешку с секретными данными с помощью bitlocker

Содержание:

- 7 способов отключить BitLocker в Windows 10

- Способ 1. Отключить BitLocker Windows 10 через панель управления

- Способ 2. Отключить BitLocker через настройки

- Способ 3. Отключить BitLocker через редактор локальной групповой политики

- Способ 4. Отключить BitLocker через CMD

- Способ 5. Отключить BitLocker через PowerShell

- Способ 6. Отключить службу BitLocker

- Способ 7. Форматирование зашифрованного жесткого диска

- Последовательность разблокировки сети

- Шифрование устройств BitLocker

- Как включить шифрование диска BitLocker в системе Windows

- BitLocker

- Подготовка к шифрованию дисков и файлов

- Шифрование флешки — BitLocker To Go

- Системные требования

7 способов отключить BitLocker в Windows 10

В этой части мы продемонстрируем 7 способов отключить BitLocker Windows 10.

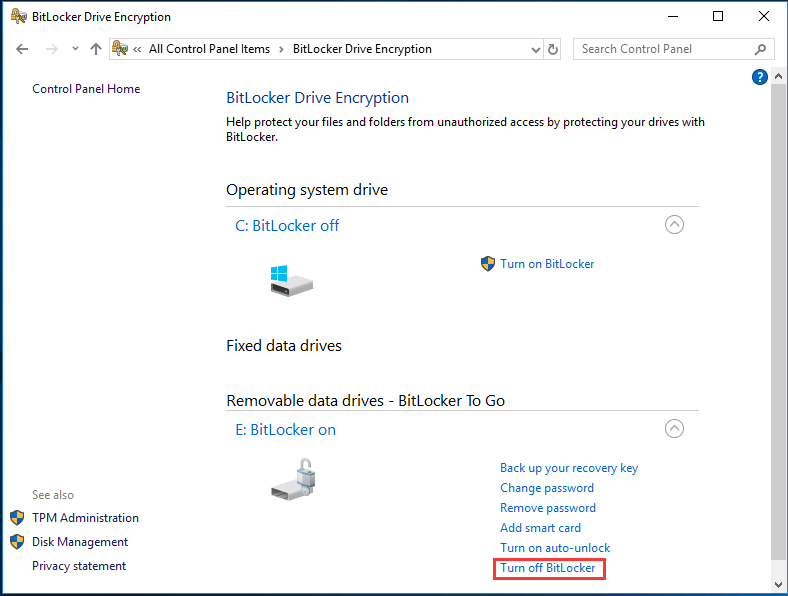

Способ 1. Отключить BitLocker Windows 10 через панель управления

Прежде всего, вы можете отключить BitLocker Windows 10 через панель управления.

А вот и руководство.

- открыто Панель управления .

- выберите Шифрование диска BitLocker .

- Разверните диск, защищенный BitLocker, и выберите Разблокировать диск .

- Затем введите пароль.

- Затем нажмите Отключить BitLocker .

Способ 2. Отключить BitLocker через настройки

Чтобы отключить BitLocker Windows 10, вы также можете попробовать удалить BitLocker Windows 10 через приложение «Настройки».

А вот и руководство.

- Нажмите Windows ключ и я ключ вместе, чтобы открыть Настройки .

- Во всплывающем окне выберите Система .

- Во всплывающем окне выберите Около с левой панели.

- Затем найдите Раздел шифрования устройства на правой панели и выберите Выключи кнопка.

- Затем в окне подтверждения нажмите Выключи очередной раз.

После этого функция BitLocker была отключена на вашем компьютере.

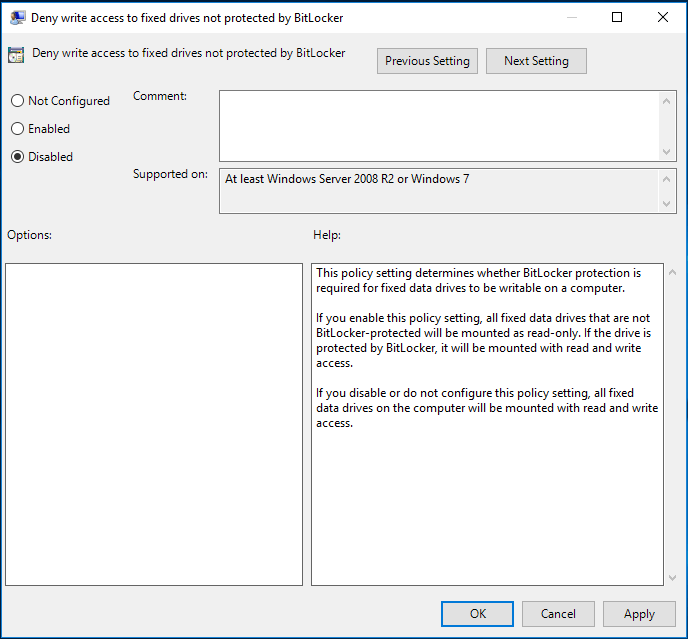

Способ 3. Отключить BitLocker через редактор локальной групповой политики

Чтобы отключить BitLocker в Windows 10, вы можете отключить его с помощью редактора локальной групповой политики.

А вот и руководство.

- Нажмите Windows ключ и р ключ вместе, чтобы открыть Бежать диалог.

- Тип gpedit.msc в поле и щелкните Хорошо продолжать.

- Во всплывающем окне перейдите по следующему пути: Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Шифрование диска BitLocker -> Фиксированные диски с данными .

- Затем выберите Запретить запись на фиксированные диски, не защищенные BitLocker .

- Во всплывающем окне выберите Не настраивать или же Отключено . Затем нажмите Применять и Хорошо для подтверждения изменений.

После этого функция BitLocker была отключена с компьютера.

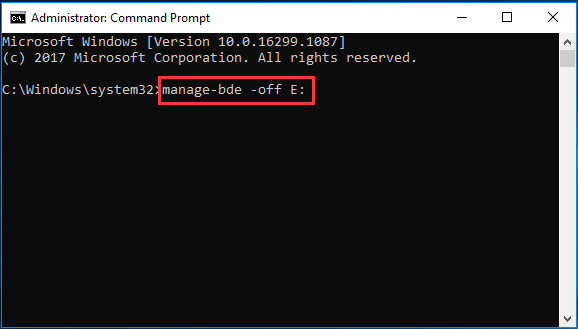

Способ 4. Отключить BitLocker через CMD

Что касается того, как отключить BitLocker Windows 10, вы можете отключить BitLocker через CMD.

Теперь, вот руководство о том, как отключить BitLocker CMD.

- Откройте командную строку от имени администратора .

- Во всплывающем окне введите команду управление-bde -off X: и ударил Войти продолжать. Пожалуйста, замените X фактической буквой жесткого диска.

- Затем начнется процесс расшифровки. Это займет некоторое время, пожалуйста, не прерывайте его.

Когда он будет завершен, вы завершите процесс отключения BitLocker cmd.

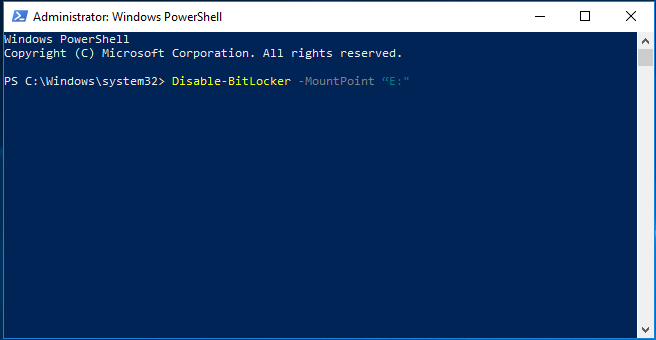

Способ 5. Отключить BitLocker через PowerShell

Чтобы отключить BitLocker в Windows 10, вы также можете отключить его через PowerShell.

А вот и руководство.

- Тип PowerShell в поле поиска Windows и выберите наиболее подходящий.

- Затем щелкните его правой кнопкой мыши, чтобы выбрать Запустить от имени администратора .

- Во всплывающем окне введите команду Отключить-BitLocker -MountPoint «X:» и ударил Войти продолжать. Пожалуйста, замените X фактической зашифрованной буквой жесткого диска.

Когда он будет завершен, функция BitLocker на зашифрованном жестком диске будет отключена.

Кроме того, вы также можете отключить BitLocker для всех томов. Просто введите следующие команды, чтобы продолжить.

$ BLV = Get-BitLockerVolume Отключить-BitLocker -MountPoint $ BLV

После этого вы сможете удалить BitLocker Windows 10.

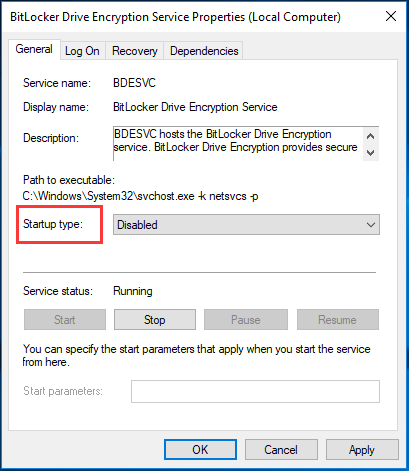

Способ 6. Отключить службу BitLocker

Есть еще один способ удалить BitLocker Windows 10. Вы можете отключить службу BitLocker.

А вот и руководство.

- Нажмите Windows ключ и р ключ вместе, чтобы открыть Бежать диалог.

- Во всплывающем окне введите services.msc в поле и щелкните Хорошо продолжать.

- В окне ‘Службы’ найдите Служба шифрования диска BitLocker и дважды щелкните по нему.

- Затем измените его Тип запуска к Отключено .

- Затем нажмите Применять и Хорошо чтобы сохранить изменения.

Когда он будет завершен, вы отключите BitLocker Windows 10.

Способ 7. Форматирование зашифрованного жесткого диска

Существует способ удалить BitLocker Windows 10

Если на жестком диске нет важного файла, вы можете выбрать отформатируйте это и удалите BitLocker Windows 10. Если на нем есть важные файлы, не рекомендуется использовать этот способ

А вот и руководство.

- Щелкните правой кнопкой мыши зашифрованный жесткий диск и выберите Формат .

- Во всплывающем окне установите файловые системы и отметьте опцию Быстрое форматирование . Затем нажмите Начало продолжать.

После этого вы удалили BitLocker с жесткого диска Windows 10. Если вы потеряли данные после форматирования, вы можете прочитать пост на Как восстановить файлы с отформатированного жесткого диска (2020) — Руководство Узнать больше.

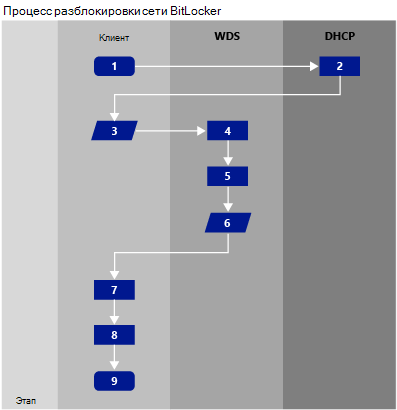

Последовательность разблокировки сети

Последовательность разблокировки начинается с клиентской стороны, когда менеджер загрузки Windows обнаруживает наличие протектора разблокировки сети. Он использует драйвер DHCP в UEFI, чтобы получить IP-адрес для IPv4. Затем он транслирует запрос DHCP для конкретного поставщика, содержащий сетевой ключ и ключ сеанса для ответа, все зашифрованные сертификатом сетевой разблокировки сервера, как описано выше. Поставщик сетевой разблокировки на поддерживаемом сервере WDS распознает запрос конкретного поставщика, расшифрует его с помощью закрытого ключа RSA и возвращает ключ сети, зашифрованный ключом сеанса, с помощью собственного ответа DHCP, определенного поставщику.

На стороне сервера роль сервера WDS имеет необязательный компонент подключаемого подключения, например поставщик PXE (среда предварительного выполнения). Компонент подключаемого подключения обрабатывает входящие запросы на разблокировку сети. Поставщик также может быть настроен с ограничениями подсети. Эти ограничения требуют, чтобы IP-адрес, предоставленный клиентом в запросе на разблокировку сети, принадлежал разрешенной подсети, чтобы отпустить сетевой ключ клиенту. Если поставщик сетевой разблокировки недоступен, bitLocker не может открыть диск до следующего доступного протектора. Поэтому в обычной конфигурации для разблокировки диска представлен стандартный экран разблокировки TPM+PIN.

Конфигурация на стороне сервера для обеспечения сетевой разблокировки требует предварительной настройки 2048-битной пары ключей RSA в виде сертификата X.509. Конфигурация также требует распространения среди клиентов сертификата общедоступных ключей.

Управление и развертывание этого сертификата через редактор групповой политики непосредственно на контроллере домена, который имеет функциональный уровень домена не менее Windows Server 2012. Этот сертификат является общедоступным ключом, который шифрует промежуточный сетевой ключ. Промежуточный сетевой ключ — это один из двух секретов, необходимых для разблокировки диска; другой секрет хранится в TPM.

Процесс разблокировки сети следует следующим этапам:

- Менеджер загрузки Windows обнаруживает протектор разблокировки сети в конфигурации BitLocker.

- Клиентский компьютер использует драйвер DHCP в UEFI, чтобы получить действительный IP-адрес IPv4.

- Клиентский компьютер передает запрос DHCP для конкретного поставщика, содержащий:

- Сетевой ключ (промежуточный 256-битный ключ), зашифрованный общедоступным ключом RSA 2048-битного сертификата разблокировки сети с сервера WDS.

- Ключ сеанса AES-256 для ответа.

- Поставщик сетевой разблокировки на сервере WDS распознает запрос, определенный для поставщика.

- Поставщик расшифровка запроса с помощью частного ключа RSA сертификата сетевой разблокировки WDS-сервера WDS server.

- Поставщик WDS возвращает ключ сети, зашифрованный ключом сеанса, с помощью собственного ответа DHCP на клиентский компьютер. Этот ключ является промежуточным ключом.

- Возвращенный промежуточный ключ сочетается с другим локальным 256-битным промежуточным ключом. Этот ключ можно расшифровать только с помощью TPM.

- Этот комбинированный ключ используется для создания ключа AES-256, который открывает громкость.

- Windows продолжает последовательность загрузки.

Шифрование устройств BitLocker

Начиная с Windows 8.1, Windows автоматически включает шифрование устройств BitLocker на устройствах, поддерживаюх современное режим ожидания. С Windows 11 и Windows 10 microsoft предлагает поддержку шифрования устройств BitLocker на гораздо более широком диапазоне устройств, в том числе современных standby, и устройствах, Windows 10 Домашняя выпуска или Windows 11.

Корпорация Майкрософт ожидает, что большинство устройств в будущем будут проходить тестирование, что делает шифрование устройств BitLocker широко распространенным на современных Windows устройствах. Шифрование устройств BitLocker дополнительно защищает систему, прозрачно реализуя шифрование данных на всей устройстве.

В отличие от стандартной реализации BitLocker шифрование устройств BitLocker включено автоматически, чтобы устройство всегда было защищено. В следующем списке изложено, как это происходит.

- После завершения чистой установки Windows 11 или Windows 10 и завершения работы с выходом из окна компьютер готовится к первому использованию. В рамках этой подготовки шифрование устройств BitLocker инициализировано на диске операционной системы и фиксированных дисках данных на компьютере с четким ключом (это эквивалент стандартного приостановленного состояния BitLocker). В этом состоянии диск отображается с значоком предупреждения в Windows Explorer. Желтый значок предупреждения удаляется после создания протектора TPM и восстановления, как поясняется в следующих точках пули.

- Если устройство не подсоединено к домену, требуется использовать учетную запись Майкрософт, которой были предоставлены права администратора на устройстве. Когда администратор использует учетную запись Майкрософт для входа, незащищенный ключ удаляется, а ключ восстановления отправляется в учетную запись Майкрософт в Интернете, создается механизм защиты TPM. Если устройству требуется ключ восстановления, пользователю порекомендуют использовать другое устройство и перейти по URL-адресу доступа к ключу восстановления, чтобы извлечь его с использованием учетных данных своей учетной записи Майкрософт.

- Если пользователь использует для входа учетную запись домена, незащищенный ключ не удаляется до тех пор, пока пользователь не подсоединит устройство к домену и не выполнит успешное резервное копирование ключа восстановления в доменные службы Active Directory (AD DS). Необходимо включить параметр групповой политики Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Шифрование диска BitLocker\Диски операционной системы и выбрать вариант Не включать BitLocker до сохранения данных восстановления в AD DS для дисков операционной системы. При такой конфигурации пароль восстановления создается автоматически, когда компьютер подключается к домену, а в AD DS создается резервная копия ключа восстановления. Затем создается механизм защиты TPM, незащищенный ключ удаляется.

- Аналогично входу по учетной записи домена незащищенный ключ удаляется, когда пользователь входит на устройство с использованием учетной записи Azure AD. Как описано в пункте выше, пароль восстановления создается автоматически, когда пользователь проходит проверку подлинности в Azure AD. Затем выполняется резервное копирование ключа восстановления в Azure AD, создается механизм защиты TPM, незащищенный ключ удаляется.

Корпорация Майкрософт рекомендует включить шифрование устройств BitLocker в любых поддерживаемых системах, но процесс автоматического шифрования устройств BitLocker можно предотвратить, изменив следующий параметр реестра:

- Подраздел: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\BitLocker

- Значение: PreventDeviceEncryption равно True (1)

- Тип: REG_DWORD

Администраторы могут управлять устройствами с поддержкой домена, на которые включено шифрование устройств BitLocker с помощью администрирования и мониторинга Microsoft BitLocker (MBAM). В этом случае шифрование устройств BitLocker автоматически делает доступными дополнительные параметры BitLocker. Преобразование или шифрование не требуется, и если нужно внести какие-либо изменения в конфигурацию, MBAM может осуществлять управление всем набором политик BitLocker.

Примечание

Шифрование устройств BitLocker использует 128-битный метод шифрования XTS-AES. Если требуется использовать другой метод шифрования и/или силу шифра, сначала необходимо настроить и расшифровать устройство (если уже зашифровано). После этого можно применить различные параметры BitLocker.

Как включить шифрование диска BitLocker в системе Windows

Когда TrueCrypt противоречиво «закрыл лавочку», они рекомендовали своим пользователям перейти от TrueCrypt к использованию BitLocker или VeraCrypt. BitLocker существует в Windows достаточно долго, чтобы считаться зрелым, и относится к тем продуктам шифрования, которые хорошо известны профессионалам по безопасности. В этой статье мы поговорим о том, как вы можете настроить BitLocker на своем ПК.

Примечание: BitLocker Drive Encryption и BitLocker To Go доступен в Professional или Enterprise изданиях Windows 8 или 10, и Ultimate Windows 7. Тем не менее, начиная с ОС Windows 8.1, Home и Pro издания Windows, включают в себя «Device Encryption» – функция (также доступна в Windows 10), которая работает аналогично.

Мы рекомендуем шифрование устройства, если ваш компьютер поддерживает его, BitLocker для пользователей Pro, и VeraCrypt для людей, использующих домашнюю версию Windows, где шифрование устройств не будет работать.

BitLocker

Программа BitLocker впервые появилась в операционной системе Windows Vista в качестве функции шифрования данных статических дисков. С ее помощью у каждого пользователя этой и последующих версий ОС Windows появилась возможность защищать свои персональные сведения от потенциальных оффлайн атак, вроде кражи офисного компьютера или переносного устройства с контактной информацией о клиентах, цифровой версией договоров, бухгалтерскими, торговыми системами.

Описание

В отличие от ранних версий шифровальных инструментов ОС, BitLocker защищает не отдельные файлы или папки, а диск целиком. Это значит, что абсолютно вся информация на диске, находящемся под защитой BitLocker, становится недоступной для посторонних глаз. Таким образом, компания Microsoft решила частую проблему, когда информацию из украденного устройства легко было получить, просто переставив жесткий диск на другой компьютер.

Функция использует надежные алгоритмы шифрования AES 128 и AES 256, а ключи доступа можно хранить:

- На самом компьютере;

- В чипе TPM;

- На USB-устройстве (смарт-карта, флешка с кодом);

- В учетной записи Microsoft.

Большим преимуществом является возможность зашифровать не только жесткий диск, но также флешки и загрузочные диски, NTFS и FAT системы и многое другое. Шифровать новую информацию отдельно не придется, если выбранный том уже находится под защитой BitLocker, все попадающие на него файлы будут шифроваться автоматически.

Пользователи также получают принудительную возможность восстановления доступа к диску в случае потери ключа, в виде сохранения резервного ключа в учетной записи Microsoft или в отдельном файле.

Плюсы и минусы

В мире найдется немного людей, которым совершенно нечего скрывать. И еще меньше частных предприятий. А значит, защита данных необходима, и BitLocker предоставляет такую возможность с минимальной затратой ресурсов и рядом достоинств:

- Под защитой находятся не отдельные элементы дисков или систем, а тома целиком. Шифрованию подвергаются все файлы за исключением нечитаемых поврежденных секторов и незначительных файлов самой функции BitLocker.

- Большой перечень поддерживаемых для шифрования томов.

- Простота выполнения шифрования, операция не сложнее обычной установки программы.

- Проверенные и надежные алгоритмы шифрования.

- Возможность как сложной системы открытия нужного тома с помощью специальной смарт-карты и пароля, так и традиционного для большинства пользователей цифрового пин-кода.

При создании продуктов массового потребления без слабых сторон обойтись невозможно. Главной проблемой для безопасности данных при этом выступает компания Microsoft, активно продвигая возможность сохранения единого резервного ключа данных для всех зашифрованных систем в рамках предприятия. Это означает, что заполучив доступ к этому ключу, который может быть обычным файлом, сохраненным на компьютере руководителя, злоумышленник получит доступ ко всем устройствам сразу.

Вторая значимая проблема также связана с запасными ключами, ведь их наличие обязательно, а хранить их можно в учетной записи, которая сама по себе очень уязвима к атакам. Или же в файле, который довольно легко найти, ведь прячут его зачастую рядом с «сейфом».

Третий отрицательный фактор – если есть шифратор, значит, появится и программа для взлома. Подобные программы уже созданы, хотя для их работы требуется соблюдение определенных условий.

Таким образом, BitLocker – отличное средство защиты личных данных для широкого круга пользователей, но воспринимать его как панацею от всех потенциальных угроз не стоит.

Перед тем как скачать BitLocker бесплатно на русском языке, прочитайте характеристики софта и требования к вашему устройству.

| Название: | BitLocker 1.0 |

| Размер: | 500 Кб |

| Обновлено: | 15.06.2020 |

| Требования: | Windows XP и выше |

| Статус: | Бесплатная |

| Загрузок: | 1867 |

Подготовка к шифрованию дисков и файлов

Самые лучшие меры безопасности прозрачны для пользователя на этапах внедрения и использования. Всякий раз при возникновении задержки или сложности, вызванной использованием функции безопасности, велика вероятность того, что пользователи попытаются обойти систему безопасности. Это особенно актуально, если речь идет о защите данных, и организациям нужно всеми способами обезопасить себя от этого.

Планируете ли вы шифровать целые тома, съемные устройства или отдельные файлы, Windows 11 и Windows 10 для удовлетворения ваших потребностей путем предоставления упорядоченных и понятных решений. Можно предпринять определенные меры заранее, чтобы подготовиться к шифрованию данных и сделать развертывание максимально простым и быстрым.

Предварительная подготовка TPM

В Windows 7 подготовка TPM к работе была сопряжена с некоторыми сложностями.

- Можно включить TPM в BIOS. Для этого нужно перейти в настройки BIOS для включения TPM или установить драйвер для включения TPM из Windows.

- При включении TPM может потребоваться выполнить одну или несколько перезагрузок.

Как правило, все это было сопряжено с большими сложностями. Если ИТ-специалисты занимаются подготовкой новых ПК, они могут выполнить все вышеперечисленное, но если требуется добавить BitLocker на устройства, с которыми уже работают пользователи, последним придется справляться с техническими сложностями и либо обращаться к ИТ-специалистам за поддержкой, либо не включать BitLocker.

Корпорация Майкрософт включает приборы Windows 11 и Windows 10, которые позволяют операционной системе полностью управлять TPM. Не требуется заходить в BIOS, устранены также все ситуации, требующие перезагрузки компьютера.

Шифрование флешки — BitLocker To Go

С появлением в Windows 7 технологии BitLocker To Go стало возможным шифровать флешки, карты памяти и внешние жесткие диски. Это очень удобно так как флешку потерять гораздо легче чем ноутбук и нетбук.

Через поиск или пройдя по пути

Пуск > Панель управления > Система и безопасность > Шифрование диска BitLocker

открываем окошко управления. Вставляете флешку которую нужно зашифровать и в разделе BitLocker To Go включаем шифрование для нужного USB накопителя

Необходимо выбрать способ снятия блокировки диска. Выбор не большой или пароль или сим-карта с ПИН-кодом. Сим-карты выпускаются специальными отделами в больших корпорациях. Воспользуемся простым паролем.

Устанавливаем галочку использовать пароль для снятия блокировки диска и два раза вводим пароль. По умолчанию минимальная длинна пароля составляет 8 символов (можно поменять в групповых политиках). Нажимаем Далее

Выбираем как будем сохранять ключ восстановления. Надежно, наверное, будет напечатать его. Сохраняем и нажимаем Далее

Нажимаем Начать шифрование и защищаем свои данные

Время шифрования зависит от емкости флешки, заполненности ее информацией, мощности вашего процессора и скорости обмена данными с компьютером

На емких флешках или внешних жестких диска эта процедура может затянуться на долго. По идее процесс можно закончить на другом компьютере. Для этого ставите шифрование на паузу и правильно извлекаете накопитель. Вставляете ее в другой компьютер разблокируете введя пароль и шифрование продолжится автоматически.

Теперь при установки флешки в компьютер появится окошко ниже с просьбой ввести пароль

Если вы доверяете этому компьютеру и не хотите постоянно вводить пароль устанавливаете галочку В дальнейшем автоматически снимать блокировку с этого компьютера и нажимаете Разблокировать. На этот компьютере вам больше не придется вводить пароль для этой флешки.

Для того что бы информацией на зашифрованном USB-накопителе можно было воспользоваться на компьютерах под управлением ОС Windows Vista или Windows XP флешку нужно отформатировать в файловую систему FAT32. В этих операционных системах возможно будет разблокировать флешку только введя пароль и информация будет доступна только для чтения. Запись информации не доступна.

Системные требования

Требования BitLocker к аппаратному обеспечению

Чтобы компонент BitLocker мог использовать проверку целостности системы, которая выполняется с помощью доверенного платформенного модуля (TPM), на компьютере должен быть установлен TPM 1.2 или более поздней версии. Если на вашем компьютере не установлен доверенный платформенный модуль, то для включения BitLocker необходимо сохранить ключ запуска на съемном устройстве, например USB-устройстве флэш-памяти.

На компьютере с TPM также должно быть встроенное ПО BIOS или UEFI, отвечающее стандартам организации TCG. Встроенное ПО BIOS или UEFI устанавливает цепочку сертификатов перед запуском операционной системы и должно предусматривать поддержку метода SRTM (Static Root of Trust Measurement), описанного в спецификации TCG. Для компьютера без TPM не требуется встроенное ПО, отвечающее стандартам организации TCG.

Встроенное ПО BIOS или UEFI системы (для компьютеров с TPM и без него) должно поддерживать класс запоминающих устройств для USB, а также считывание небольших файлов с USB-устройства флэш-памяти в среде до запуска операционной системы.

Важно!

С Windows 7 можно шифровать диск ОС без флеш-накопителя TPM и USB. В этой процедуре см. совет дня: Bitlocker без TPM или USB.

Примечание

TPM 2.0 не поддерживается в устаревших и CSM-режимах BIOS. Устройства с TPM 2.0 должны иметь режим BIOS, настроенный только как UEFI. Параметры модуля поддержки legacy и compatibility (CSM) должны быть отключены. Дополнительные функции безопасности Включить функцию безопасной загрузки.

Установленная операционная система на оборудовании в устаревшем режиме остановит загрузку ОС при смене режима BIOS на UEFI. Используйте средство MBR2GPT перед изменением режима BIOS, который подготовит ОС и диск для поддержки UEFI.

Жесткий диск должен быть разбит как минимум на два диска.

- Диск операционной системы (или загрузочный диск), который содержит операционную систему и ее вспомогательные файлы. Он должен быть отформатирован с использованием файловой системы NTFS.

- Системный диск, который содержит файлы, необходимые для загрузки Windows после того, как встроенное ПО подготовит системное оборудование. На этом диске не включается BitLocker. Чтобы работал компонент BitLocker, системный диск не должен быть диском операционной системы. Кроме того, он должен быть отформатирован с использованием файловой системы FAT32 на компьютерах с UEFI (или с использованием файловой системы NTFS на компьютерах с BIOS). Рекомендуемый размер системного диска — около 350 МБ. После включения BitLocker должно остаться примерно 250 МБ свободного дискового пространства.

Раздел, подверженный шифрованию, не может быть помечен как активный раздел (это относится к операционной системе, фиксированным данным и съемным дискам данных).

При установке Windows на новом компьютере автоматически создадутся разделы, необходимые для BitLocker.

При установке необязательного компонента BitLocker на сервере вам также потребуется установить компонент Enhanced Storage, который используется для поддержки аппаратно зашифрованных дисков.