Как подключиться к удаленному рабочему столу в windows 10 через rdp

Содержание:

- Опции mstsc

- IV. Часто задаваемые вопросы по теме статьи (FAQ)

- Подключение к удаленному рабочему столу

- Как подключиться

- Управляемые рабочие столы

- Настройка пользователей для доступа к удаленному рабочему столу

- Добавление подключения к удаленному рабочему столу

- Подключение к серверу терминалов через шлюз

- Проблемы с безопасностью

- Настройка порта RDP

- Шаг 1. Выбор оборудования и подготовка сервера к работе

Опции mstsc

Хотя mstsc является утилитой с графическим интерфейсом, вы можете запускать программу в командной строке с опциями. Далее рассмотрены эти опции.

Использование mstsc:

Опции:

- «файл подключения» — имя RDP-файла для подключения.

- /v:<сервер> —удалённый компьютер, к которому нужно подключиться.

- /g:<шлюз> — сервер шлюза удалённых рабочих столов, который следует использовать для подключения. Этот параметр считывается, только если удалённый компьютер конечной точки указан с использованием /v.

- /admin — подключает вас к сеансу администрирования удалённого компьютера.

- /f — запускает удалённый рабочий стол в полноэкранном режиме.

- /w:<ширина> — ширина окна удалённого рабочего стола.

- /h:<высота> — высота окна удалённого рабочего стола.

- /public — запускает удалённый рабочий стол в общем режиме.

- /span — сопоставляет ширину и высоту удалённого рабочего стола с соответствующими характеристиками локального виртуального рабочего стола и развёртывает изображение на несколько мониторов при необходимости. Для этого все мониторы должны быть размещены так, чтобы образовался прямоугольник.

- /multimon — задаёт расположение элементов на мониторах, используемых для сеанса служб удалённого рабочего стола, так, чтобы оно соответствовало текущей конфигурации на стороне клиента.

- /edit — открывает указанный RDP-файл подключения, чтобы его можно было изменить.

- /restrictedAdmin — подключает вас к удалённому компьютеру в режиме ограниченного администрирования. В этом режиме учётные данные не отправляются на удалённый компьютер, что обеспечивает защиту при подключении к скомпрометированному компьютеру. Но подключения с удалённого компьютера могут не проходить проверку подлинности со стороны других компьютеров, и это может влиять на функциональность и совместимость приложений. Этот параметр подразумевает наличие параметра /admin.

- /remoteGuard — подключает текущее устройство к удалённому устройству с помощью Remote Guard. Remote Guard предотвращает отправку учётных данных на удалённый компьютер, обеспечивая защиту при подключении к скомпрометированному удалённому компьютеру. В отличие от режима ограниченного администрирования Remote Guard также поддерживает соединения с удалённого устройства, перенаправляя все запросы обратно на ваше устройство.

- /prompt — запрашивает учётные данные пользователя при подключении к удалённому компьютеру.

- /shadow:<ИД_ceaнca> идентификатор сеанса, для которого требуется теневое управление.

- /control — разрешает управление сеансом при теневом управлении.

- /noConsentPrompt — разрешает теневое управление без согласия пользователя.

IV. Часто задаваемые вопросы по теме статьи (FAQ)

Не работает терминальный сервер в Windows 10

Если у вас изначально не заработал терминальный сервер на windows 10 и количество rdp подключений ограничено одним. Либо если у вас после обновление сломался терминальный доступ, то давайте разбираться, что с этим делать.

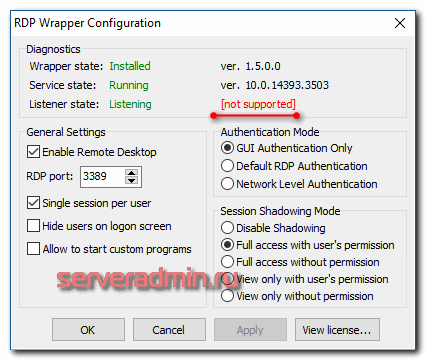

Для начала запустите утилиту RDPConf.exe и посмотрите ее вывод.

Значение listener state намекает на то, что у нас проблемы и rdp wrapper не работает. Проблема тут в том, что практически под каждую версию Windows 10 нужен свой файл конфигурации rdpwrap.ini. Так как автор давно забросил свою программу, автоматически эти конфигурации не обновляются. Их нужно либо писать самому, если понимаешь, как именно, либо искать где-то в интернете. Проще всего посмотреть в обсуждении проблем в репозитории на github https://github.com/stascorp/rdpwrap/issues.

Для того, чтобы на моей версии windows 10 заработал терминальный сервер, я пошел в указанный выше репозиторий и нашел там файл конфигурации под свою версию системы. Я взял содержимое этого файла и добавил его в существующий файл C:\Program Files\RDP Wrapper\rdpwrap.ini в самый конец.

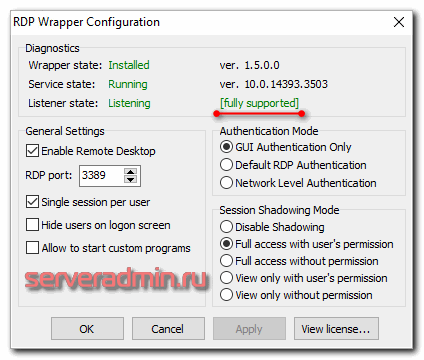

После этого запустил еще раз RDPConf.exe.

Статус изменился на . Теперь нужно перезагрузить компьютер. После этого запустите утилиту RDPCheck.exe и убедитесь, что можно подключиться второй учетной записью к компьютеру.

Как починить rdpwrap после обновления windows

Если вы нигде не можете найти файл конфигурации rdpwrap.ini под вашу версию системы, то можно попробовать сделать следующий трюк. В некоторых случаях это помогает. По крайней мере у меня так иногда получалось.

Вам нужно найти рабочую конфигурацию под максимально близкую к вам версию. Далее просто в текстовом редакторе поменяйте указанную там версию на свою. Если разница в версиях не сильно большая, может помочь. Я видел в issues на гитхабе информацию о том, что получалось сразу же после поломки терминального доступа после очередного обновления, отредактировать конфиг под новую версию и все снова продолжало работать.

Так же в одном из обсуждений на github была предложена утилита с автоматическим обновлением rdpwrap.ini. Называется Automatic RDP Wrapper installer and updater — https://github.com/stascorp/rdpwrap/pull/859. Описание и инструкция по использованию есть внутри архива. Судя по отзывам, штука неплохая, работает. Если кратко, то пользоваться так:

- Скачиваем архив

- Распаковываем в Program Files/RDP Wrapper

- От имени администратора запускаем Program Files/RDP Wrapper/autoupdate.bat

- Проверяем конфигурацию через RDPConf.exe и пробуем подключаться.

В целом про превращение windows 10 в сервер терминалов для одновременного подключения и работы нескольких пользователей по rdp у меня все. Все очень легко и просто, можно использовать по необходимости для решения прикладных задач.

Является ли создание сервера терминалов из Windows 10 нарушением лицензии?

Однозначно, да. У Microsoft есть отдельный продукт и отдельная программа лицензирования для работе в терминале. И все это стоит немалых денег. Так что создавая терминал из windows 10 вы точно нарушаете условия лицензионного соглашения.

Автор RDP Wrapper забросил свою программу?

Судя по всему, да. Обновлений давно не было. Меняются только конфигурационные файлы rdpwrap.ini, которые обновляет сообщество. Сама программа при этом не обновляется.

Можно ли не обновлять систему, чтобы не сломать терминальный доступ?

Я не рекомендую так делать. В настоящее время это очень опасно. В протоколе rdp регулярно находят уязвимости, через которые на ваш компьютер может попасть, к примеру, шифровальщик. Необходимо учитывать эти риски и время от времени обновляться, либо полностью закрывать несанкционированный доступ к компьютеру.

Подключение к удаленному рабочему столу

Для подключения к VDS с Windows Server используется протокол RDP. Встроенное приложение для его выполнения есть только на Windows. На других ОС для подключения через RDP потребуется установка сторонних приложений.

Подключение по RDP c Windows

Откройте меню «Пуск» и найдите утилиту «Подключение к удаленному рабочему столу». Например, на Виндоус 10 она находится в разделе «Стандартные Windows». Можно также воспользоваться встроенным поиском или утилитой «Выполнить»: нажать на сочетание клавиш Win+R и ввести запрос mstsc.

Введите в окне программы IP-адрес сервера, к которому хотите подключиться. Он указан в письме, которое прислал хостер. Нажмите «Подключить».

Выберите учетную запись для авторизации и введите пароль. Эти данные хостер присылает на почту.

При первом подключении может появиться предупреждение о недостоверном сертификате. Причина такого поведения — шифрование соединения сертификатом, который выдает не авторизованный центр, а сам сервер. Однако это не значит, что у вас есть проблемы с безопасностью. Подключение по RDP зашифровано, так что можете спокойно пропускать предупреждение. Чтобы оно не раздражало, отметьте пункт «Больше не выводить запрос о подключениях к этому компьютеру».

Если нужно перенести небольшое количество файлов, то самый простой способ — использование буфера обмена. Вы копируете файл на локальной машине, затем подключаетесь к удаленному рабочему столу и вставляете файл.

Если нужно перемещать большое количество файлов, то гораздо удобнее подключить диск. На локальном компьютере с Win это делается так:

-

Подключитесь к удаленному рабочему столу с помощью встроенной утилиты.

-

Перейдите на вкладку «Локальные ресурсы».

-

Выберите диски или другие источники.

После выбора локальных источников вы можете получить к ним доступ с удаленного рабочего стола на VDS с Windows Server.

Подключение по RDP c Linux

На Linux нет официального протокола для подключения через RDP к Win-серверу. Однако это не проблема. Установить соединение можно с помощью клиента Remmina.

В качестве примера установим утилиту на Ubuntu. Откройте терминал и выполните следующие команды:

sudo apt-add-repository ppa:remmina-ppa-team/remmina-next // Установка Remmina sudo apt-get update // Установка апдейтов sudo apt-get install remmina remmina-plugin-rdp libfreerdp-plugins-standard // Установка плагина РДП

После установки клиент появится в списке приложений. Найдите его и запустите. Нажмите на плюсик для добавления нового подключения и введите уже знакомые данные: IP-адрес сервера, логин, пароль. Главное — выбрать в строке Protocol значение RDP (Remote Desktop Protocol).

Нажмите на кнопку Save, чтобы сохранить новое подключение. Оно отобразится в списке. Чтобы использовать его, щелкните по нему два раза левой кнопкой.

При первом подключении может появиться предупреждение о недоверенном сертификате безопасности. Ситуация такая же, как в случае с WIndows. Никакой угрозы безопасности нет, поэтому просто игнорируйте предупреждение. Нажмите ОК в появившемся окне.

Подключение с macOS

На macOS для подключения к удаленному рабочему столу на Windows Server используется фирменное приложение Microsoft, которое называется Remote Desktop. Его можно установить из App Store.

-

Запустите программу и нажмите на кнопку New.

-

В Connection name укажите любое имя для подключения — например, VDS Windows.

-

В строке PC name пропишите IP-адрес сервера, к которому вы будете подключаться.

-

В разделе Credentials укажите логин и пароль для подключения к VDS.

После сохранения настроек в списке подключений появится новое соединение. Выделите его и нажмите на кнопку Start или используйте двойной клик.

При первом подключении может появиться предупреждение о недоверенном сертификате. Нажмите на кнопку «Показать сертификат» и отметьте пункт «Всегда доверять». Больше предупреждение не будет появляться. Проблем с безопасностью из-за этого не возникнет.

RDP на Android и iOS

Подключиться к удаленному рабочему столу с Windows Server можно и с мобильного устройства. На Android и iOS для этого используется фирменное приложение Microsoft, которое называется Remote Desktop.

На обеих мобильных системах подключение через RDP настраивается одинаково.

-

Запустите приложение и нажмите на плюс для добавления нового соединения.

-

Выберите тип «Рабочий стол» (Desktop).

-

В поле «Имя ПК» укажите адрес сервера.

-

Впишите имя администратора и пароль.

-

При появлении предупреждения о недоверенном сертификате отметьте пункт «Больше не спрашивать» и нажмите «ОК».

После успешного подключения вы увидите удаленный рабочий стол, размещенный на VDS с Windows Server.

Как подключиться

Теперь необходимо настроить подключение через RDP. Нажимаем сочетание клавиш Win+R, вводим команду mstsc.exe. В открывшемся окне нажимаем «Параметры»:

Скриншот №16. Настройка RDP

В поле, отмеченном красным, прописываем адрес сервера, а через двоеточие в конце отмечаем номер порта. Нажимаем «ОК».

Теперь переходим во вкладку «Общие». Прописываем имя домена и пользователя:

Скриншот №17. Домен и пользователь

Мастер настройки попросит указать пароль для учетного имени. Вводим его. Конфигурирование завершено.

191028

Санкт-Петербург

Литейный пр., д. 26, Лит. А

+7 (812) 403-06-99

700

700

300

ООО «ИТГЛОБАЛКОМ ЛАБС»

700

300

Управляемые рабочие столы

Рабочие области могут содержать несколько управляемых ресурсов, включая рабочие столы. При обращении к управляемому рабочему столу предоставляется доступ ко всем приложениям, установленным администратором.

Параметры рабочего стола

Вы можете настроить некоторые параметры ресурсов рабочего стола в соответствии со своими потребностями. Чтобы открыть список доступных параметров, щелкните правой кнопкой мыши ресурс рабочего стола и выберите Параметры.

Клиент будет использовать параметры, настроенные администратором, если только не отключить параметр Использовать параметры по умолчанию. Это позволит настроить приведенные ниже параметры.

-

Конфигурация дисплеев — выбор дисплеев, которые можно использовать для сеанса рабочего стола. Влияет на то, какие дополнительные параметры доступны.

- All displays (Все дисплеи) — сеанс всегда будет использовать все локальные дисплеи, даже если некоторые из них будут добавлены или удалены позже.

- Single display (Один дисплей) — сеанс всегда будет использовать один дисплей с возможностью настройки его свойств.

- Select displays (Выбранные дисплеи) — позволяет выбрать, какие из дисплеев будут использоваться для сеанса, и включить динамическое изменение списка дисплеев во время сеанса.

- Select the displays to use for the session (Выберите экраны для этого сеанса) указывает, какие локальные экраны нужно использовать для сеанса. Все выбранные экраны должны размещаться радом друг с другом. Этот параметр доступен только в режиме Select displays (Выбранные дисплеи).

- Maximize to current displays (Развернуть до текущих дисплеев) — определяет, какие дисплеи будут использовать сеансы при переходе в полноэкранный режим. При включении этого параметра изображение сеанса переходит в полноэкранный режим на дисплеях, связанных с окном сеанса. Это позволяет менять дисплеи во время сеанса. Если этот параметр отключен, изображение сеанса переходит в полноэкранный режим на том же дисплее, на котором он в последний раз был в полноэкранном режиме. Этот параметр доступен только в режиме Select displays (Выбранные дисплеи) и отключен в других случаях.

- Single display when windowed (Один дисплей, если в оконном режиме) — определяет, какие дисплеи доступны в сеансе при выходе из полноэкранного режима. Если этот параметр включен, сеанс переключается на один дисплей в оконном режиме. Если этот параметр отключен, в оконном режиме сеанс отображается на тех же дисплеях, что и в полноэкранном режиме. Этот параметр доступен только в режимах All displays (Все дисплеи) и Select displays (Выбранные дисплеи) и отключен в других случаях.

- Параметр Start in full screen (Запуск в полноэкранном режиме) позволяет указать, будет ли сеанс запускаться в полноэкранном или оконном режиме. Этот параметр доступен только в режиме Single display (Один дисплей) и включен в других случаях.

- Параметр Fit session to window (Сеанс по размеру окна) определяет способ отображения сеанса, когда разрешение удаленного рабочего стола отличается от размера локального окна. Если этот параметр включен, то содержимое сеанса будет умещаться в окне, сохраняя пропорции окна сеанса. Если этот параметр отключен и разрешение и размер окна не совпадают, то будут отображены полосы прокрутки или черные области. Этот параметр доступен во всех режимах.

- Update the resolution on resize (Обновление разрешения при изменении размера) автоматически изменяет разрешение удаленного рабочего стола при изменении размера окна сеанса. Если этот параметр отключен, для сеанса всегда сохраняется то разрешение, которое задано в параметре Resolution. Этот параметр доступен только в режиме Single display (Один дисплей) и включен в других случаях.

- Параметр Resolution (Разрешение) позволяет указать разрешение удаленного рабочего стола. Оно будет использоваться на всем протяжении сеанса. Этот параметр доступен только в режиме Single display (Один дисплей) и когда параметр Update the resolution on resize (Обновление разрешения при изменении размера) отключен.

- Параметр Change the size of the text and apps (Изменение размера текста и приложений) указывает размер содержимого сеанса. Этот параметр применяется только при подключении к Windows 8.1 и более поздних версий или Windows Server 2012 R2 и более поздних версий. Этот параметр доступен только в режиме Single display (Один дисплей) и когда параметр Update the resolution on resize (Обновление разрешения при изменении размера) отключен.

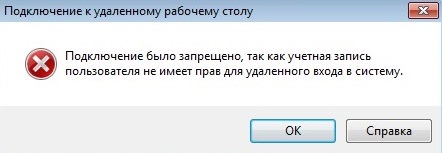

Настройка пользователей для доступа к удаленному рабочему столу

По умолчанию, доступ к удаленному рабочему столу имеют все пользователи операционной системы, которые состоят в группе «Администраторы». Для того, чтобы пользователь без прав администратора мог получить доступ к удаленному рабочему столу, его необходимо добавить в группу «Пользователи удаленного рабочего стола».

Однако, поскольку использование домашних операционных систем для предоставления удаленного рабочего стола не было предусмотрено, то и соответствующей группы в них нет. Но даже это можно исправить, правда несколько сложным путем — нужно запустить редактор реестра под учетной записью системы, и импортировать в реестр нужный файл, а затем через командную строку добавить пользователя в группу пользователей удаленного рабочего стола.

- Сперва нужно скачать набор утилит PsTools, который можно взять с сайта Microsoft — https://docs.microsoft.com/en-us/sysinternals/downloads/pstools.

Так же скачиваем архив с нужным reg файлом. - Распаковываем архив PsTools в любое нужное место. В нашем случае, оттуда нужен только файл PsExec.exe, поскольку с его помощью можно будет запустить «Редактор реестра» от имени системы.

-

Запускаем командную строку с правами администратора. В ней вводим полный путь к файлу PsExec.exe (например, C:\Users\User\Desktop\PsExec.exe) со следующими параметрами: . В итоге должно получится следующее:

- Открываем меню Файл — Имопорт, и выбираем ранее скачанный файл реестра.

- В случае, если все прошло успешно, появится соответствующее сообщение — Содержащиеся в RemoteDesktopUsersGroup разделы и значения успешно внесены в реестр.

-

Редактор реестра можно закрыть. Осталось добавить нужного пользователя в группу пользователей удаленного рабочего стола, для этого, в командной строке нужно выполнить (которая должна так же быть запущена с правами администратора):

где — логин пользователя в системе.

- После этого, пользователь добавленный в группу «Remote Desktop Users» будет иметь доступ к удаленному рабочему столу.

Добавление подключения к удаленному рабочему столу

Теперь, когда клиент установлен на устройстве, вы можете добавить подключения к удаленному рабочему столу, чтобы получить доступ к удаленным ресурсам.

Прежде чем добавить подключение, настройте компьютер для приема удаленных подключений, если еще не сделали этого.

Чтобы добавить подключение к удаленному рабочему столу, сделайте следующее:

-

В Центре подключений нажмите + , а затем — +.

-

Введите имя удаленного компьютера в поле Имя компьютера. Это может быть имя компьютера с Windows, доменное имя в Интернете или IP-адрес. Вы можете также добавить сведения о порте к имени компьютера (например, MyDesktop:3389 или 10.0.0.1:3389). Это единственное обязательное поле.

-

В поле Имя пользователя выберите имя пользователя для доступа к удаленному компьютеру.

- Выберите Вводить каждый раз, чтобы клиент запрашивал учетные данные при каждом подключении к удаленному компьютеру.

- Выберите Add User Account (Добавить учетную запись пользователя), чтобы сохранить часто используемую учетную запись и не вводить учетные данные при каждом входе. Дополнительные сведения об учетных записях пользователей см. в разделе .

-

Вы также можете нажать Show additional options (Показать дополнительные параметры), чтобы задать следующие необязательные параметры.

- В поле Friendly Name (Понятное имя) можно ввести легко запоминаемое имя компьютера, к которому вы подключаетесь. Если вы не укажете понятное имя, вместо него отобразится имя компьютера.

- Параметр Gateway (Шлюз) позволяет настроить шлюз удаленных рабочих столов, который будет использоваться для подключения к компьютеру из внешней сети. Для получения дополнительных сведений обратитесь к своему системному администратору.

- Параметр Sound (Позволяет) выбрать устройство, используемое удаленным сеансом для воспроизведения звука. Вы можете выбрать, воспроизводить ли звук на своем локальном устройстве, на удаленном устройстве или вообще не воспроизводить его.

- Параметр Customize display resolution (Настроить разрешение экрана) задает разрешение экрана для удаленного сеанса. Если этот параметр отключен, то используется разрешение, указанное в глобальных параметрах.

- Параметр Переключить кнопки мыши переключает команды, отправляемые жестами щелчка правой и левой кнопок мыши. Идеально подходит для пользователей-левшей.

- Параметр Соединение с сеансом администратора позволяет подключаться к сеансу администрирования на удаленном компьютере.

- Параметр Redirect local storage (Перенаправить локальное хранилище) включает перенаправление локального хранилища. По умолчанию этот параметр отключен.

-

Завершив настройку, нажмите Сохранить.

Необходимо изменить эти параметры? Коснитесь меню Дополнительные параметры ( … ) рядом с именем рабочего стола, а затем выберите Изменить.

Хотите удалить это подключение? Опять коснитесь меню Дополнительные параметры(…) , а затем — Удалить.

Совет

Если возникнет ошибка 0xf07, например «Не удалось соединиться с удаленным ПК, так как срок действия пароля, связанного с учетной записью пользователя, истек», повторите попытку, используя новый пароль.

Подключение к серверу терминалов через шлюз

Выполним первое подключение с использованием шлюза. В качестве клиентской операционной системы могут использоваться Windows, Linux, Mac OS. Рассмотрим пример на Windows 10.

Запускаем «Подключение к удаленному рабочему столу» (приложение можно найти в Пуск или ввести команду mstsc). На вкладке Общие вводим локальное имя конечного сервера, к которому мы хотим подключиться:

* в нашем случае мы будем подключаться к серверу terminal-1.dmosk.local.

Переходим на вкладку Дополнительно и кликаем по Параметры:

Переключаем параметр приложения в положение Использовать следующие параметры сервера шлюза удаленных рабочих столов и указываем внешнее имя сервера:

* важно указать именно имя сервера, а не IP-адрес. В моем примере имя сервера rdp.dmosk.local (данное имя не является правильным внешним, но это только пример)

Кликаем Подключить:

Если мы используем самозаверенный сертификат, приложение выдаст ошибку. Кликаем по Просмотреть сертификат:

Переходим на вкладку Состав и кликаем Копировать в файл:

Указываем путь для выгрузки файла:

Открываем папку, куда сохранили сертификат. Кликаем по сохраненному файлу правой кнопкой и выбираем Установить сертификат:

Выбираем Локальный компьютер — Далее:

В качестве размещения сертификата выбираем Доверенные корневые центры сертификации:

Импортируем сертификат.

После снова пробуем подключиться к удаленному рабочему столу через шлюз:

Система запросит логин и пароль для подключения (возможно, дважды) — вводим данные для учетной записи с правами на подключение (на основе настройки политики RDG).

Проблемы с безопасностью

Версия 5.2 протокола RDP в своей конфигурации по умолчанию уязвима для атаки типа «злоумышленник в середине» . Администраторы могут включить шифрование транспортного уровня, чтобы снизить этот риск.

Сеансы RDP также восприимчивы к сбору учетных данных в памяти, которые можно использовать для запуска хэш- атак.

В марте 2012 года Microsoft выпустила обновление для критической уязвимости безопасности в RDP. Уязвимость позволяла скомпрометировать компьютер Windows неаутентифицированными клиентами и компьютерными червями .

Клиент RDP версии 6.1 может использоваться для отображения имен и изображений всех пользователей на сервере RDP (независимо от версии Windows), чтобы выбрать одного, если для подключения RDP не указано имя пользователя.

Настройка порта RDP

Если система, которой выполняется RDP подключение, находится за роутером, то может потребоваться настройка порта. Для этого стандартным образом подключитесь к роутеру через веб-интерфейс (используемый для этого адрес необходимо уточнить в инструкции к оборудованию). Далее найдите в настройках раздел Port Forwarding (перенаправление портов). Потребуется добавить в него правило со следующими параметрами:

- название может быть произвольным;

- в качестве порта выберите 3389 TCP;

- IP введите от своего ПК;

- локальный порт также пропишите 3389;

- выберите протокол TCP из списка.

После этого станет возможно подключаться удаленно и работать с ПК.

Шаг 1. Выбор оборудования и подготовка сервера к работе

Выбор оборудования

Выбирая оборудование для данного типа серверов, необходимо опираться на требования приложений, которые будут запускаться пользователями и количество последних. Например, если устанавливается терминальный сервер для программы 1С, а количество одновременно работающих сотрудников равно 20, получим следующие характеристики (приблизительно):

- Процессор от Xeon E5.

- Памяти не менее 28 Гб (по 1 Гб на каждого пользователя + 4 для операционной системы + 4 запас — это чуть меньше 20%).

- Дисковую систему лучше построить на базе дисков SAS. Объем необходимо учесть индивидуально, так как это зависит от характера задач и методов их решения.

Также предлагаю для чтения статью Как выбрать сервер.

Подготовка сервера

Прежде чем начать установку операционной системы выполните следующее:

- Настройте отказоустойчивый RAID-массив (уровни 1, 5, 6 или 10, а также их комбинации). Данная настройка выполняется во встроенной утилите контроллера. Для ее запуска следуйте подсказкам на экране во время загрузки сервера.

- Подключите сервер к источнику бесперебойного питания (ИБП). Проверьте, что он работает. Отключите подачу питания на ИБП и убедитесь, что сервер продолжает работать.