Как взломать пароль от входа в windows на компе

Содержание:

- С чего все начиналось или как я узнал про взлом компьютеров

- Взлом пароля в Windows 7

- Из-за чего могут взломать ваш компьютер

- Как получить хеши паролей Windows

- Программы для взлома паролей: Crowbar

- Как взломать игру на Android с помощью изменения системных файлов

- Ключевые программы

- Как все было. Получения доступа

- Комбайны для взлома со смартфона

- 2. Как взломать телефон через компьютер с помощью hoverwatch?

- Что такое Джон Потрошитель?

- Восстановление через Google аккаунт

- Заключение

С чего все начиналось или как я узнал про взлом компьютеров

Я не буду рассказывать, зачем я это делал, для чего и зачем мне это надо было. Так как, считаю, что это не особо интересно…

Так же, сама фраза «Взломать компьютер» в этом посте совершенно не уместна! И знаете почему? А вот почему.

В двух словах: На мой взгляд, реальный взлом удалённой системы – это когда человек просто садится, берёт пива, пиццу и начинает работать.

Начинает искать уязвимые места в системы и после их обнаружения пишет под них Exploit-ы и прочие деструктивные программы.Это и есть действительно настоящий взлом и это нихрена не легко – это очень тяжело и требует много знаний…

Так как я не чего не искал эксплойты не писал, я считаю фразу «Взломать компьютер» не уместной. А просто «Баловство», «Хулиганство» как Вам больше нравится.

Но, раз в народе так повелось, если залез в чужой комп, значит взломал, поэтому и дал такой заголовок посту…

Получается я не взламывал компьютеры, я просто получал неправомерный доступ к удалённой системе.

А 90% всей работы за меня сделали другие люди, которые написали программы, с помощью которых я и получал доступ к чужим компьютерам. Именно получал, а не взламывал!!!

В этом вся ПРОСТОТА получения доступа к удалённому компьютеру.

Вот в этом то и есть весь прикол. Все сделано, все написано реально умными ребятами. Мало того, что в интернете много статей по теме, там же много совершенно бесплатных и нужных для этих дел программ.

Что нужно? Не чего сложного, просто скачать нужные программы и научится ими пользоваться и ВСЕ!!! А учится ими пользоваться проще простого!

В интернете даже видеокурс есть «Этичный хакинг и тестирование на проникновение» совершенно в свободном доступе.

Взлом пароля в Windows 7

Данный способ в корне отличается от удаления пароля в Windows XP. Здесь все намного сложнее и запутаннее, но не нужно пугаться и расстраиваться. Любой пароль можно взломать, только чем он сложнее, тем дольше на это уйдет времени и использования специальных программ.

Наверняка вы все видели фильмы, или слышали новости о том, что какой-то неизвестный хакер взломал защитную систему банка, Пентагона или ЦРУ. Для данной процедуры нам понадобится загрузочный диск с операционной системой Windows 7.

Приступим к действию. Данный способ разделим на две части.

Первая часть

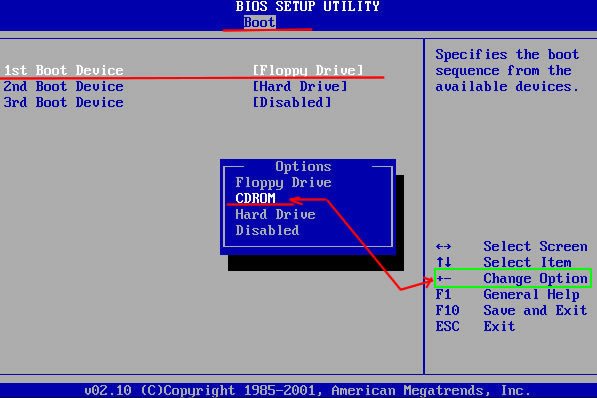

Включаем наш компьютер, вставляем загрузочный диск Windows 7 в привод и выставляем загрузку в биосе с CD — DVD дисковода.

Нужно нажать любую клавишу в черном окне.

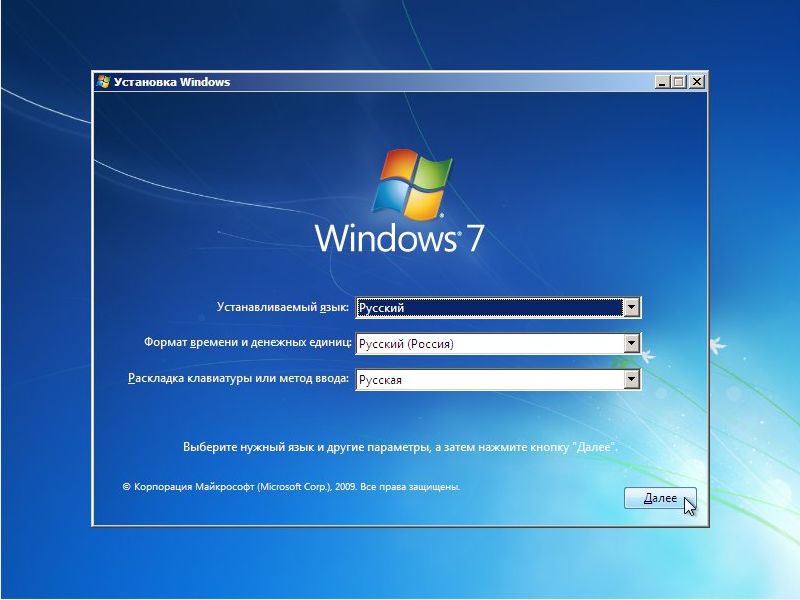

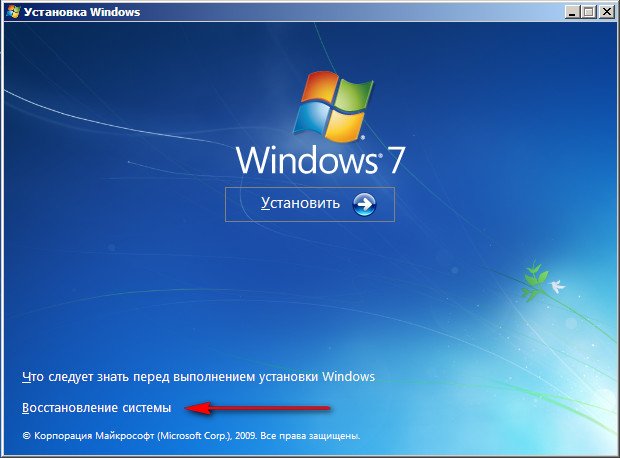

После загрузки диска появится окно Установка Windows, нажимаем «Далее».

В следующем окне выбираем Восстановление системы, которое расположено слева внизу.

После этого в «Параметрах и восстановлении системы» находим и выбираем «Командную строку».

В командной строке забиваем слово «regedit» (реестр компьютера) и нажимаем «Enter».

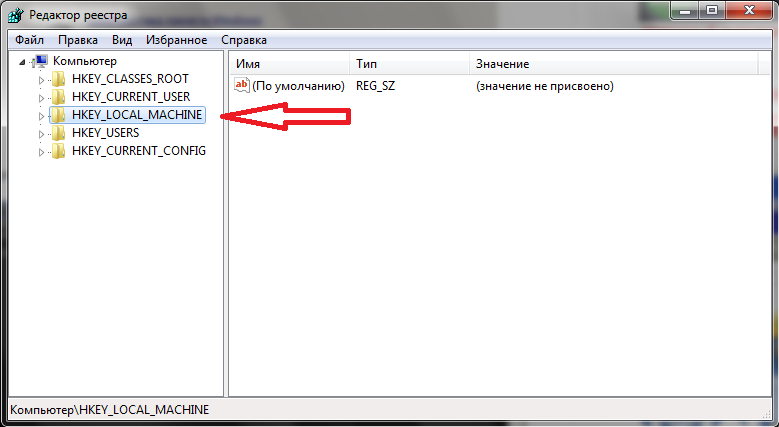

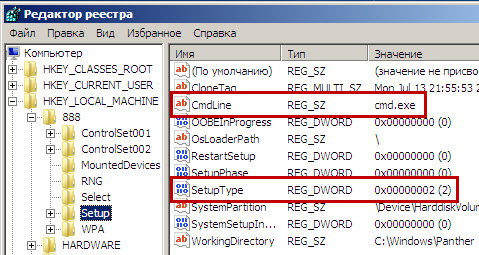

После которого, у вас появится окно «Редактора реестра». Заходим в папку «HKEY_LOCAL_MACHINE».

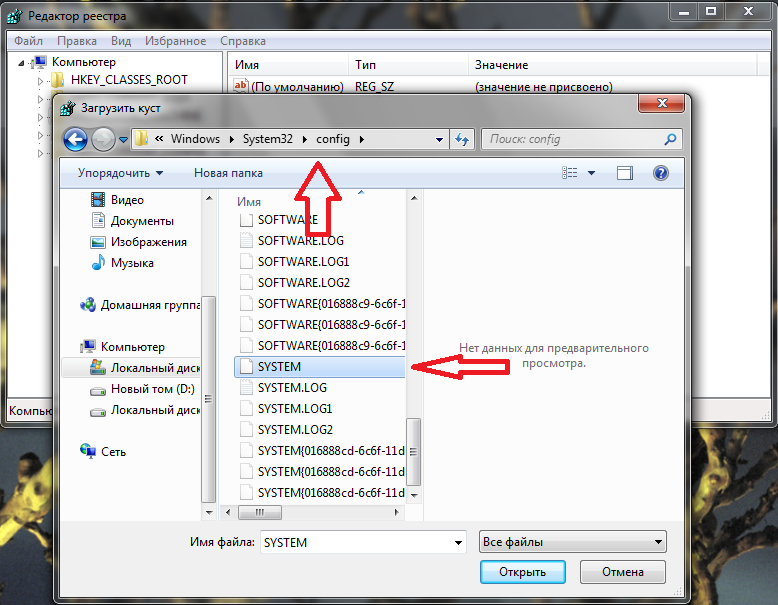

Затем выбираем «Файл >>> Загрузить куст». После чего указываем путь к файлу под названием Sitemap (дословный перевод — карта сайта). Его можно найти по адресу: <указываем букву диска операционной системы (чаще всего это диск «С»)> «:/Windows/System32/config/SYSTEM».

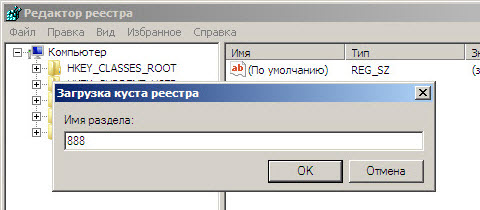

Находим файл «Sitemap», выделяем и открываем его. Выйдет окно, в котором нужно ввести любые символы (например восьмерки), жмем «ОК».

Далее заходим в созданный нами раздел: HKEY_LOCAL_MACHINE/888/Setup.

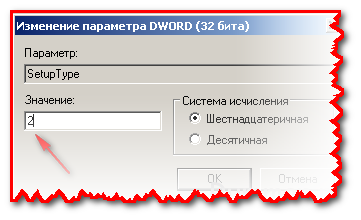

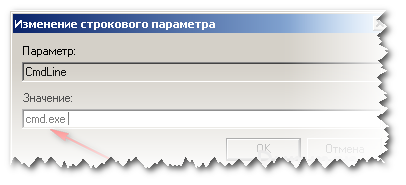

Идем в «Setup >>> Setup type». Меняем ноль (0) на двойку(2) и жмем «OK».

Заходим в «CmdLine >>> Изменение строкового параметра». В поле Значение вводим «cmd.exe» и «OK».

После этого выделяем наш новый созданный раздел, открываем «Файл» и нажимаем «Выгрузить куст».

Закрываем редактор реестра и командную строку. После чего нажимаем «Перезагрузка».

Переходим к самому интересному — сброс пароля.

Из-за чего могут взломать ваш компьютер

Взломать можно любой компьютер. Однако, одним из главных условий является наличие системы. Так как именно она предоставляет взаимодействие между аппаратной составляющей ПК и программной. Пример: от ОС зависит, сможет ли уязвимость в том или ином программном обеспечении навредить компьютеру. Если в Windows 10 будет полностью выключен встроенный защитник, он не сможет защитить от взлома. Антивирус можно считать фильтром. Таких фильтров в Windows имеется несколько:

Само противовирусное ПО, не дающее известным вирусам распространиться на системе. Как только сканирование антивируса в реальном времени обнаруживает, что на жёстком диске появился исполнительный или любой другой вирусный файл, происходит перемещение опасного содержимого в карантин. Из карантина нельзя запустить программу, так как она полностью отделена от системы.

Сетевые экраны. Играют ключевую роль при взаимодействии с интернетом, однако не защитят непосредственно от файлов с встроенным вирусным кодом. Сетевые экраны можно поделить на различные уровни, самые последние — пользовательские. Это могут быть как встроенные брандмауэры Windows 7 или 10, так и сторонние программы, осуществляющие те же функции. Другие уровни относятся уже к провайдерам и другим системам, отвечающим за распространение, работу и взаимодействия пользователей между собой в среде сети «Интернет»

Менее значимое и важное — блокировщики рекламного содержимого. Они едва ли защитят от каких-либо атак, только если прямые ссылки рекламных баннеров не перенаправляют на скачивание опасных файлов

Но бывает такое крайне редко. Как Google, так и Яндекс тщательно выверяют все выставляемые рекламные баннеры с помощью команды живых людей и ИИ (искусственный интеллект). Последнее работает за счёт технологии машинного обучения, что является эффективнее.

Таким образом набор определённых фильтров, не конфликтующих между собой, способны не только защитить ОС от вирусов, но и предоставить более высокую производительность. Но не все знают, как работают антивирусы и прилагаемые к ним утилиты. Ниже будет короткая инструкция по тому, как создать защиту для своего ПК.

Способы защитить свой компьютер

В зависимости от используемой операционной системы способы её защиты могут радикально отличаться. В случае Windows 7 определённо точно придётся найти подходящий антивирус и установить его в систему. К сожалению, не всё По способно предоставить достойный сервис для вашего ПК. Происходит это из-за различий в алгоритмах работы, а также из-за баз данных. В базах данных находится информация о вирусах. Если у установленного антивируса устаревшая база данных, то есть серьёзный риск оказаться заражённым

По этой причине следует обращать свой внимание исключительно на проверенные антивирусы. Пользоваться продуктами молодых разработчиками без бюджета опасно

Если же вопрос антивируса решается в рамках последнего Windows с актуальными обновлениями, то всё легче. Устанавливать антивирус необязательно. Встроенная противовирусная среда делится на множества центров, каждый из которых обеспечивает высокую защиту в разных сферах. Будь то файлы уже находящееся в компьютере или только что скачанные. В Windows 10 реализованы службы постоянного мониторинга системы. Это в большинстве случаев способно оказаться более выгодным, чем покупка стороннего антивируса. Защитник Windows полностью бесплатен и идёт в комплекте с лицензионной версией ОС. А из-за высокой совместимости обеспечивается наибольшая производительность. Таким образом Microsoft убрали необходимость поиска каких-либо антивирусов.

Но и этого недостаточно, так как опасность не всегда находится в интернете. Раньше, когда не все пользователи имели доступ к глобальной сети, тоже происходили заражения ПК

Случалось это из-за неосторожного использования различных портативных носителей памяти. Речь идёт как про DVD-диски, так и про USB-флеш-накопители, смартфонов и других гаджетов, в которых имеется память

Содержимое заражённого устройства не обязательно саморучно как-либо устанавливать или взаимодействовать с ним. Скорее всего при подключении с помощью специальным скриптом вирусное ПО само установится на компьютер. А пользователь вряд ли что-то заметить, так как происходит это в считанные секунды и абсолютно незаметно.

Как получить хеши паролей Windows

Дамп хешей паролей Windows на работающем компьютере

На запущенной системе проблематично получить доступ к файлам C:/Windows/System32/config/SAM и C:/Windows/System32/config/SYSTEM, хотя это и возможно. Для сохранения копий этих файлов можно использовать утилиту reg, а именно следующие команды:

reg save HKLM\SYSTEM SystemBkup.hiv reg save HKLM\SAM SamBkup.hiv

В некоторых инструкциях вместо SYSTEM сохраняют куст SECURITY — это ошибка, с кустами SECURITY и SAM восстановить хеш не удасться, нужны именно SYSTEM и SAM!

Хеш пароля также содержится в оперативной памяти, а именно в процессе Local Security Authority Process (lsass.exe). Этот процесс всегда запущен в работающей Windows и можно сделать его дамп (копию процесса в оперативной памяти сохранить на диск в виде файла). Для создания дампа можно использовать различные утилиты, в том числе две официальные:

- ProcDump

- Диспетчер задач

Диспетчер задач уже имеется в каждой Windows, чтобы его открыть нажмите Win+r и наберите taskmgr, затем нажмите ENTER. Либо правой кнопкой мыши нажмите на панель задач (то есть на нижнюю полоску, где находятся часы, кнопка пуск и т. д.) и в контекстном меню выберите «Диспетчер задач».

В Диспетчере задач нажмите «Подробнее» и во вкладке «Процессы», в разделе «Процессы Windows» найдите Local Security Authority Process, нажмите на него правой кнопкой мыши и выберите в контекстном меню пункт «Создать файл дампа»:

Дождитесь завершения:

Файл будет сохранён по пути C:\Users\ПОЛЬЗОВАТЕЛЬ\AppData\Local\Temp\lsass.DMP. У меня имя пользователя MiAl и путь до файла C:\Users\MiAl\AppData\Local\Temp\lsass.DMP.

Дамп хешей паролей Windows на выключенном компьютере

На выключенном компьютере для последующего извлечения пароля пользователя достаточно скопировать файлы:

- C:/Windows/System32/config/SAM

- C:/Windows/System32/config/SYSTEM

Эти же файлы можно найти в резервной копии Windows или в Shadow копии диска, либо скопировать загрузившись с Live системы.

Программы для взлома паролей: Crowbar

Crowbar — программа, применимая в качестве инструмента на проникновение по методу атаки брутфорс. Она разработана с целью брутфорсить некоторые протоколы, применяя различные подходы. В то время, как большинство подобных инструментов используют логин и паспорт для брутфорса SSH, Crowbar использует SSH ключи, которые, будучи получены в результате теста, могут быть удачно использованы для атаки на другие SSH серверы.

Программа создана для поддержки протоколов, которые редко используются в других инструментах тестирования. Это поддержка аутентификации ключа VNC, OpenVPN, аутентификацию по частному ключу SSP, протокол удалённого рабочего стола ч поддержкой NLA.

Поддерживаемые платформы: Windows, Linux, OS X

Скачать Crowbar с github.com

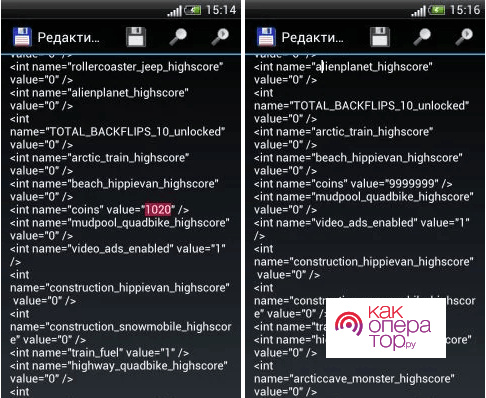

Как взломать игру на Android с помощью изменения системных файлов

Это простейший метод, поскольку не требует скачивания каких-то сторонних файлов, но для успешной работы также необходимо приобрести root-права. Эти права позволяют получить доступ к системным файлам-документам, поскольку просто так обычному пользователю Андроид запрещает к ним доступ и запрещает изменять коды программ.

Когда разрешение на изменения файлов будет получено, следует действовать согласно инструкции, изложенной ниже:

- Сначала нужно зайти в игру и запомнить то значение, которое требуется изменить – это может быть количество жизней, денег или других ресурсов.

- Закрыть игру и убрать ее из списка недавно использованных. Отключить фоновую работу игры, если таковая присутствует.

- Скачать и установить файловый менеджер на смартфон (в некоторых моделях уже есть встроенный).

- В списке каталогов выбрать каталог «Date», затем перейти в папку с одноименным названием внутри него.

- На экране отобразится список папок, в которых хранятся последние данные об установленных играх и приложениях. По названиям нужно найти папку с искомой игрой и зайти в нее.

- Из списка выбрать пункты с названиями «shared_prefs» и «files». В одном из них будет требуемый файл.

- Нужно найти файл с наибольшим количеством строк (для разных приложений он будет отличаться), где необходимо найти ранее запомненное число. Также можно воспользоваться поиском и вбить туда число, чтобы упростить себе жизнь.

- Далее нужно поменять указанное число (обычно оно идет после фразы «value=») на то, которое требуется.

При этом заоблачные значения лучше не писать, так как игра может заглючить и сломаться. После изменения значения файл автоматически сохраниться. Останется закрыть файловый менеджер, зайти в игру и порадоваться новым данным.

Ключевые программы

Cheat Engine

Скорее всего, данная программа известна многим геймерам, ведь она уже функционирует второй десяток лет. Каждый игроман уже успел оценить достоинства программы, а если вы нет, то вам точно нужно попробовать. С помощью данного приложения вы с лёгкостью измените в лучшую сторону финансовое положение своего персонажа, а также его игровые характеристики (силу, ловкость, интеллект). Примечательная особенность программы – поддержка не только на платформе Windows, но и распространение среди мобильных устройств.

Перед запуском игры вам необходимо будет открыть программу, после чего она будет сопровождать вас весь игровой процесс. Запускаем вкладку Cheat Engine и вносим необходимые изменения, после чего приступаем играть с новыми бонусами и ставить новые рекорды.

ArtMoney

Одна из самых популярных модификаций для получения игрового прогресса. Утилита с закрытым исходным кодом позволит за считанные секунды получить нескончаемый запас монет, жизней, снарядов и других ресурсов. Изменить параметры в многопользовательских играх, которые работают с интернет-соединением, утилита не сможет: их данные хранятся на сервере. Но в случае с игрушками, данные которых хранятся на вашем ПК, ArtMoney справляется быстро и эффективно.

Программа позволит выполнить все необходимые задачи без особых навыков и уроков программирования: все прозрачно и просто. Даже если у вас возникнут проблемы и вопросы, вы сможете ознакомиться с каждым шагом программы во вкладке «Справка», где все детально описано.

CheMax

CheMax – специальная программа для взлома игр, которая представляет собой обширную базу данных с перечнем прохождения уровней, модов, читов и паролей. Утилита распространяется на русском языке и имеет интуитивно-понятный интерфейс, в котором не запутаются даже новички.

После запуска вас будет ожидать рабочее окно, разделенное на две вкладки. Слева в алфавитном порядке будут расположены все игры, доступные в CheMax, а справа все коды и читы, доступные для этой игры. Утилита поддерживает около 14000 различных игр. Около десяти лет разработчики пополняют каталог новыми играми, добавляя полезные бонусы для своих пользователей. Внутри вы найдете все удобства для работы, а также специальный фильтр для поиска необходимых игр. Просто кликаете по ней и ознакамливайтесь со всеми плюшками.

Steam Achievement Manager

Ещё одна полезная утилита, правда в этом случае подходит исключительно для пользователей клиента Steam. Позволяет получить преимущество внутри игровой площадки, поднять уровень Steam и заполучить карточки героев.

Resource Hacker

Ещё одна популярная программа для взлома игр, которая занимается редактированием ресурсов, их просмотром, компиляцией и декомпиляцией. Программа очень проста в использовании, имеет интуитивно-понятный графический интерфейс и руководства по пользованию. Вы с лёгкостью сможете открыть любой EXE и DLL файл, внести в него правки и даже уменьшить размер данных.

Как все было. Получения доступа

Узнав про то, что нужно делать, и опять же – Это легко. Я приступил к делу.

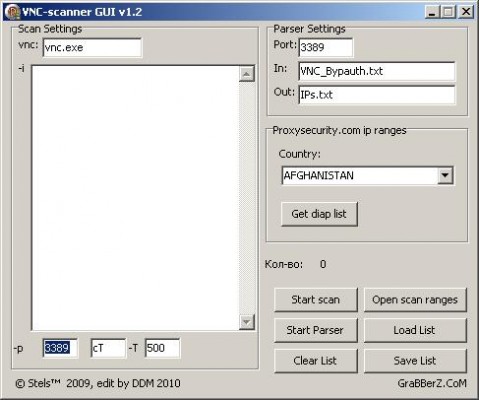

Пошел в интернет, скачал сканер портов, мне тогда понравился «vnc scanner gui»

Разыскал списки диапазонов IP адресов всея Руси и её регионов, и это оказалось совершенно просто!!!

Дыра заключалось в порту «4899» (Я об этом ещё скажу пару слов) взял я эти списки IP адресов, просканировал на 4899 порт и получил внушительное количество ИПов с открытым 4899 портом.

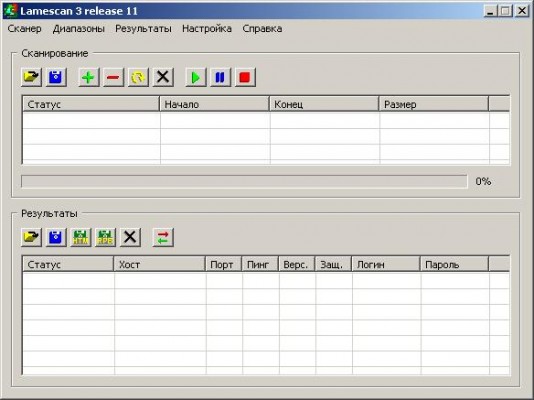

Теперь дело оставалось за малым. Нужно было скормить полученные адреса после скана программе вот с таким интересным и осмысливающим названием «Lamescan»

Ну а роль этой проги заключалось в банальном подборе пароля и логина, которые можно было выдумать самому или взять в интернете самые часто используемые пользователями.

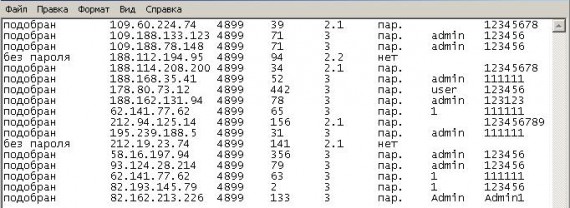

И если она находила совпадения, а находила она их вообще всегда, то получался такой список.

«У меня даже остался старый список подобранных паролей!»

Заключение

Как Вы уже заметили, сложного не чего нет, согласны? Это может сделать любой ребёнок. У меня в ту ночь подобралось около 80-ти компьютеров. Будь я не адекватным идиотом, сколько бед я мог бы принести хозяевам этих компьютеров?

Данный вариант проникновения в чужой компьютер ДО СИХ ПОР остаётся Актуальным!!!

Radmin – это программа для удалённого управления компьютером. Она коммерческая! Radmin.ru

Дело в том, что умельцы взяли компоненты от оригинального радмина, сам сервер (r_server.exe) и ещё пару DLL нужных для работы и собрали «Скрытый Radmin» получилось, что Radmin сидит в системе и пользователь даже не догадывается до этого!

Таких зараженных компьютеров было много и к некоторым из них удавалось подобрать пароль используя «Lamescan»

Сам же сервер радмина висел на порту 4899 именно поэтому и нужно было сканировать на этот порт.

Были ситуации, когда люди в своих целях пользовались «Radmin-ом» но в версии программы 2.0 или 2.2 точно не вспомню, на серверной части программы по умолчанию стоял пароль «12345678» или «1234567» многие пользователи просто не меняли его и по этой причине появились тысячи уязвимых компьютеров.

Оставалось просканировать диапазон IP адресов и проверить каждый адрес с открытым портом 4899 подходит или нет стандартный пароль.

Как правило стандартные пароли подходили и очень очень часто!

Комбайны для взлома со смартфона

Интернет состоит не только из веб-приложений, и дыры находят не только в них. Следующая подборка хакерских приложений для Андроид позволит вам искать уязвимости (и эксплоиты для них) в софте и железе, выполнять сниффинг, MITM-атаки, оставлять бэкдоры и делать много других интересных вещей.

cSploit

cSploit — это дин из самых функциональных инструментов для сканирования сетей и поиска уязвимостей на обнаруженных хостах. Составляет карту сети и отображает сведения обо всех найденных в ней устройствах. Умеет определять их IP/MAC и вендора (по первым трем октетам MAC-адреса), определять установленную на них ОС, искать уязвимости с помощью Metasploit framework RPCd и брутфорсить пароли.

Поиск клиентов и MITM-атака

Выполняет MITM-атаки разного типа через спуфинг DNS (возможна замена медиафайлов в трафике на лету, JS-инжекты, угон сессий и захват cookie для авторизации без ввода пароля). Также умеет дисконнектить отдельные устройства (или отключать их скопом от точки доступа). Перехватывает трафик и сохраняет его в формате .pcap или перенаправляет, куда пожелаете.

Открытые порты и подборка эксплоитов для выбранной цели

Дополнительно cSploit помогает создать на взломанном прошедшем аудит безопасности хосте удаленный шелл и получить над ним полный контроль. В общем, это однозначный must have для пентестеров, и не только для них.

- Подробнее о cSploit

- Протестированная версия: 1.6.6 RC2

- Размер: 3,5 Мбайт

- Тестовые сборки cSploit Nightly доступны здесь

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

cSploit, Intercepter-NG и другие мощные утилиты заслуживают более подробного рассмотрения в отдельных статьях. Мы предлагаем сперва освоиться с базовыми принципами пентеста на примере простых приложений, а уже затем переходить на хардкор.

dSploit

Форк cSploit от Симоне Маргарителли (Simone Margaritelli), приказавший долго жить в 2014 году. Проект так и остался в стадии бета-версии с очень сырым кодом. Если cSpoit у меня работал без нареканий, то последние три версии dSploit вываливались с ошибкой почти сразу после запуска.

Тот же cSploit, вид сбоку

С тех пор как Маргарителли устроился в компанию Zimperium, наработки dSploit вошли в состав фирменной утилиты zAnti.

Сканирование беспроводной сети и обнаружение хостов

- Сайт

- Протестированная (не вполне удачно) версия: 1.1.3с

- Размер: 11,4 Мбайт

- Версия Android: 2.3 и выше

- Требуется root: ДА!

- Дополнительные требования: установить BusyBox в /system/bin, проявить склонность к мазохизму

zAnti

Мобильное приложение для пентеста от Zimperium. Более современный, стабильный и наглядный аналог dSploit.

Интерфейс zAnti разделен на две части: сканирование и MITM. В первой секции он, подобно dSploit и оригинальному cSploit, мапит сеть, определяет все хосты, их параметры и уязвимости.

Nmap’им сеть

Отдельная функция — определение уязвимостей на самом смартфоне. Согласно отчету программы, наш тестовый Nexus 5 содержит 263 дыры, которые уже не будут закрыты, поскольку срок жизни девайса истек.

Обнаружение уязвимостей

zAnti помогает взламывать роутеры и получать к ним полный доступ (с возможностью сменить пароль админа, задать другой SSID, PSK и так далее). Используя MITM-атаки, zAnti выявляет небезопасные элементы на трех уровнях: в ОС, приложениях и настройках устройства.

Ключевая особенность — формирование подробного отчета по всем просканированным элементам. Отчет содержит пояснения и советы по устранению найденных недостатков.

Отчет zAnti

- Сайт

- Протестированная версия: 3.18

- Размер: 24 Мбайт

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Примечания: zAnti не работает на устройствах с процессорами архитектуры x86 и x86_64

2. Как взломать телефон через компьютер с помощью hoverwatch?

Именно эта “изюминка” делает hoverwatch идеальным вариантом для многодетных родителей и для работодателей, имеющих много работников.

Но в каждой бочке меда есть ложка дегтя. В случае с hoverwatch загвоздка в том, что приложение не дружит с iPhone. hoverwatch совместим только с Android, Windows и macOS. Поэтому с компьютера вы можете “достать” только Android.

Перед покупкой hoverwatch, вы можете устроить тест-драйв, воспользовавшись бесплатной 3-дневной пробной версией.

Требуются ли hoverwatch root-права?

hoverwatch работает как с root-правами, так и без них. Как бы то ни было, рутирование – это палка о двух концах.

С одной стороны, если его провести, то у вас появится доступ к расширенным функциям: удаленному снятию скриншотов в целевом телефоне или мониторингу мессенджеров, таких как Snapchat, WhatsApp и Facebook Messenger.

С другой стороны, это все равно что лишить устройство иммунитета. Любой чих хакера, вирус, вредоносное ПО – целевой Android будет уязвим перед всем этим.

Но есть и хорошие новости. Даже без проведения рутинга целевого телефона, у вас будет доступ к некоторым крутым опциям:

- Запись входящих/исходящих вызовов, чтобы прослушать их позже.

- Доступ к журналу звонков. С его помощью вы сможете узнать, с кем говорили, когда и как долго.

- Трекинг местоположения целевого телефона на основе данных GPS, а также просмотр истории и маршрута перемещений.

- Доступ к истории интернет браузера и списку контактов.

- Скрытая фотосъемка передней или задней камерой целевого телефона. Так вы будете знать, где объект слежки и чем он занят.

- Получение уведомлений в случае, если целевой пользователь попытается поменять SIM-карту.

Независимо от того, будете ли вы проводить рутинг или не будете, hoverwatch в любом случае требуется физический доступ к контролируемому устройству.

После инсталляции приложения вы можете запустить режим “невидимки” и удалить иконку hoverwatch.

Как взломать чужой телефон через компьютер, используя hoverwatch?

Пошаговая инструкция:

- Создайте учетную запись hoverwatch.

- Войдите в систему целевого телефона, чтобы включить опцию “Неизвестные источники”. Выберите путь: “Настройки” > “Безопасность”> “Неизвестные источники”.

- Перейдите на сайт hoverwatch с целевого телефона и авторизуйтесь.

- Загрузите hoverwatch на контролируемое устройство.

- Установите hoverwatch на целевой телефон и выберите того, кого будете контролировать: “ребенка”, “работника”, “себя” или “другое”. Сделали? Теперь жмите на “удалить значок hoverwatch”.

- Запустите приложение, войдя в систему под своими данными.

- Теперь вы можете перейти на панель управления hoverwatch со своего компьютера и отслеживать активность на целевом телефоне!

Прочитать отзывы о hoverwatch или перейти на официальный веб-сайт здесь >>

Что такое Джон Потрошитель?

Для тех, кто еще этого не знает, John the Ripper — инструмент для взлома паролей написан на C и широко используется аналитиками безопасности для проверки устойчивости ключа к атакам методом грубой силы. Эта программа способна взламывать MD5, SHA-1 и многие другие хэши, широко используемые в мире вычислений. Эта программа способна автоматически определять тип хэша, который мы взламываем, чтобы облегчить пользователю взлом, не беспокоясь о типе хэша, который он пытается «взломать».

Некоторые очень важные особенности этой программы заключаются в том, что она оптимизирована для многих моделей процессоров, работает на многих архитектурах ПК, а также в различных операционных системах, однако обычно используется в операционных системах на основе Linux, фактически, в основных дистрибутивах Linux. . ориентированная на пентестинг и компьютерную безопасность, эта программа уже включена по умолчанию.

Эта программа обладает широкими возможностями настройки, она позволяет нам определять длину проверяемого пароля, генерировать все возможные комбинации и достигать цели взлома хэша. Он также позволяет нам настроить, какой диапазон букв, цифр или символов мы можем попытаться расшифровать пароль, кроме того, он также позволяет нам включать правила, чтобы решить, как следует делать различные варианты.

John the Ripper позволяет вам приостановить взлом пароля и продолжить его в другое время, это идеально, если нам нужно выключить наш компьютер или сервер, кроме того, его можно автоматизировать, чтобы начать взлом определенного пароля при запуске нашего компьютер, и все это автоматически, без необходимости вмешательства системного администратора.

Атаки по словарю

Эта программа позволяет нам взламывать пароли по словарю. Если мы загрузим один или несколько словарей паролей в Интернете объемом в несколько десятков ГБ, инструмент будет отвечать за тестирование каждого из этих ключей, чтобы попытаться взломать хэш пароля. Процесс состоит из генерации хеша каждого пароля, чтобы позже сравнить хеш, который мы хотим взломать, если хеш тот же, значит, мы обнаружили пароль, если хеш не совпадает, то это не ключ, и мы Придется продолжить тестирование. Мы сможем полностью автоматизировать взлом паролей, содержащихся в ключевых словарях.

Замечательным аспектом является то, что он не только проверяет ключи словаря, но также добавляет числа, прописные и строчные буквы и символы к словам, которые мы вводим как «ввод», кроме того, он также способен комбинировать слова для проверки еще большего количества комбинаций пароли и найдите используемый ключ.

Атака грубой силы

Атака полным перебором состоит из проверки всех комбинаций букв, цифр и символов ключа определенной длины. Этот метод является самым медленным, поскольку он проверяет все комбинации, и на взлом паролей определенной длины могут потребоваться часы, дни и даже годы. В общем, взлом пароля, состоящего более чем из 12 символов, займет у нас много времени, чтобы сделать это грубой силой, поэтому вы должны это учитывать.

Эта программа позволяет нам настроить эту атаку методом грубой силы, мы посоветуем вам проверять только буквы, буквы и цифры и даже добавлять символы. Чем больше у нас «входных» символов, тем больше времени потребуется на проверку всех возможных комбинаций паролей, поэтому мы должны учитывать это при настройке ввода.

Как только мы узнаем, что такое John the Ripper и два его режима работы, мы увидим, как системный администратор может использовать эту программу для проверки безопасности ключа компьютера. Таким образом, мы проверим, уязвимы ли мы для грубой силы или атаки по словарю со стороны хакера, стремящегося получить к нему удаленный (или локальный) доступ.

Восстановление через Google аккаунт

После небольшого количество неудачных попыток ввести код-пароль от системы гаджета для того, чтобы получить к ней доступ, мобильное устройство может запретить ввод пароля на несколько минут. Более того, при последующих попытках ввести неправильный пароль, количество минут блокировки будет только увеличиваться. Так может продолжаться до тех пор, пока система девайса вовсе не запретит пользователю вводить пароль.

Только после этого у пользователя может появиться возможность попробовать восстановить доступ к своему мобильному устройству. Для этого ему потребуется просто ввести данные от личного аккаунта в сервисе Google.

Важно! Для того, чтобы восстановить пароль от гаджета представленным образом, потребуется подключить его к беспроводной сети WI-FI или же мобильному интернету. Для разблокировки гаджета потребуется просто войти в тот аккаунт, который привязывался к мобильному устройству во время его первого запуска

Стоит отметить, что, если пользователь попробует ввести другие данные, система не сможет вернуть ему доступ к телефону

Для разблокировки гаджета потребуется просто войти в тот аккаунт, который привязывался к мобильному устройству во время его первого запуска. Стоит отметить, что, если пользователь попробует ввести другие данные, система не сможет вернуть ему доступ к телефону.

Кроме того, в случае, если владелец девайса уверен в том, что он правильно ввел пароль и логин, то он может попробовать восстановить доступ к смартфону, просто перезагрузив его.

Заключение

Итак, что еще полезного мы извлекли из этой статьи, или, если быть точнее, чем закончилась битва титанов? Лично я считаю, что лидирует с большим отрывом Cocospy.

Он намного эффективнее и надежнее, совместим с устройствами и iPhone, и Android, в то время как hoverwatch может шпионить только на Android.

В то же время, если вам нужна более дешевая альтернатива или требуется мониторинг до 5 целевых устройств одновременно, то hoverwatch – идеальный вариант.

Как бы то ни было, победителя выбираете вы и мы будем рады, если вы напишите нам об этом. Напоминаем, комментарии можно оставлять ниже.

Этот пост также доступен на других языках:

Português (Португальский, Бразилия) 日本語 (Японский) Español (Испанский)